「セキュリティエンジニアとしてスキルアップしたいけど、どのプログラミング言語を学べばいいかわからない」「プログラミングができなくても大丈夫?」と悩んでいませんか。

セキュリティ業務に本当に必要なプログラミング言語がわからない

言語を学んでも、実務でどう活かせるのかイメージできない

プログラミング未経験からセキュリティエンジニアを目指せるのか不安

このような悩みを抱えている方は少なくありません。

この記事では、セキュリティエンジニアが習得すべきプログラミング言語7選を業務別の活用シーンとともに解説します。

ボス〜、オイラもPythonとかやった方がいいんでしゅかね?正直、何から手をつけていいかわからないでしゅ……。

その悩みは多くのセキュリティエンジニアが抱えるものだ。だが安心しろ、この記事を読めば優先順位がはっきりする。まずは最後まで目を通すことだ。

※記事の内容をサクッと確認したい方は、以下のスライドでご確認いただけます。

※本記事では、実務での重要性を考慮し、厳密なプログラミング言語だけでなくスクリプト言語やクエリ言語も含めて『プログラミング言語・スキル』として解説しています。

目次

セキュリティとプログラミングの関係とは? ─ なぜ今「両方できる人材」が求められるのか

セキュリティとプログラミングの掛け合わせが市場で高く評価される背景には、サイバー攻撃の高度化と深刻な人材不足があります。

セキュリティエンジニアにプログラミングは必要か?

結論からいえば、プログラミングスキルはセキュリティエンジニアのキャリアの幅と年収に大きな影響を与えます。ISC2 2025年版サイバーセキュリティ人材調査 )

さらに、経済産業省が2025年5月に公表した「サイバーセキュリティ人材の育成促進に向けた検討会最終取りまとめ」では、登録セキスペ(情報処理安全確保支援士)の登録者数を2030年までに5万人へ倍増させる目標が掲げられています。経済産業省 サイバーセキュリティ人材の育成促進に向けた検討会 )

このような人材不足の中で、プログラミングができるセキュリティエンジニアは特に希少性が高い存在です。

脆弱性診断の自動化スクリプト開発

セキュリティツールのカスタマイズや独自開発

SOCでのログ解析・アラート処理の効率化

インシデント対応時のフォレンジック自動化

一方で、GRC(ガバナンス・リスク・コンプライアンス)やISMS運用など、プログラミングが必須でない領域もあります。

実際に、セキュリティツール開発(Python)やDevSecOpsのフリーランス案件 も増えており、「両方できる人材」への需要は現場レベルで確実に高まっています。

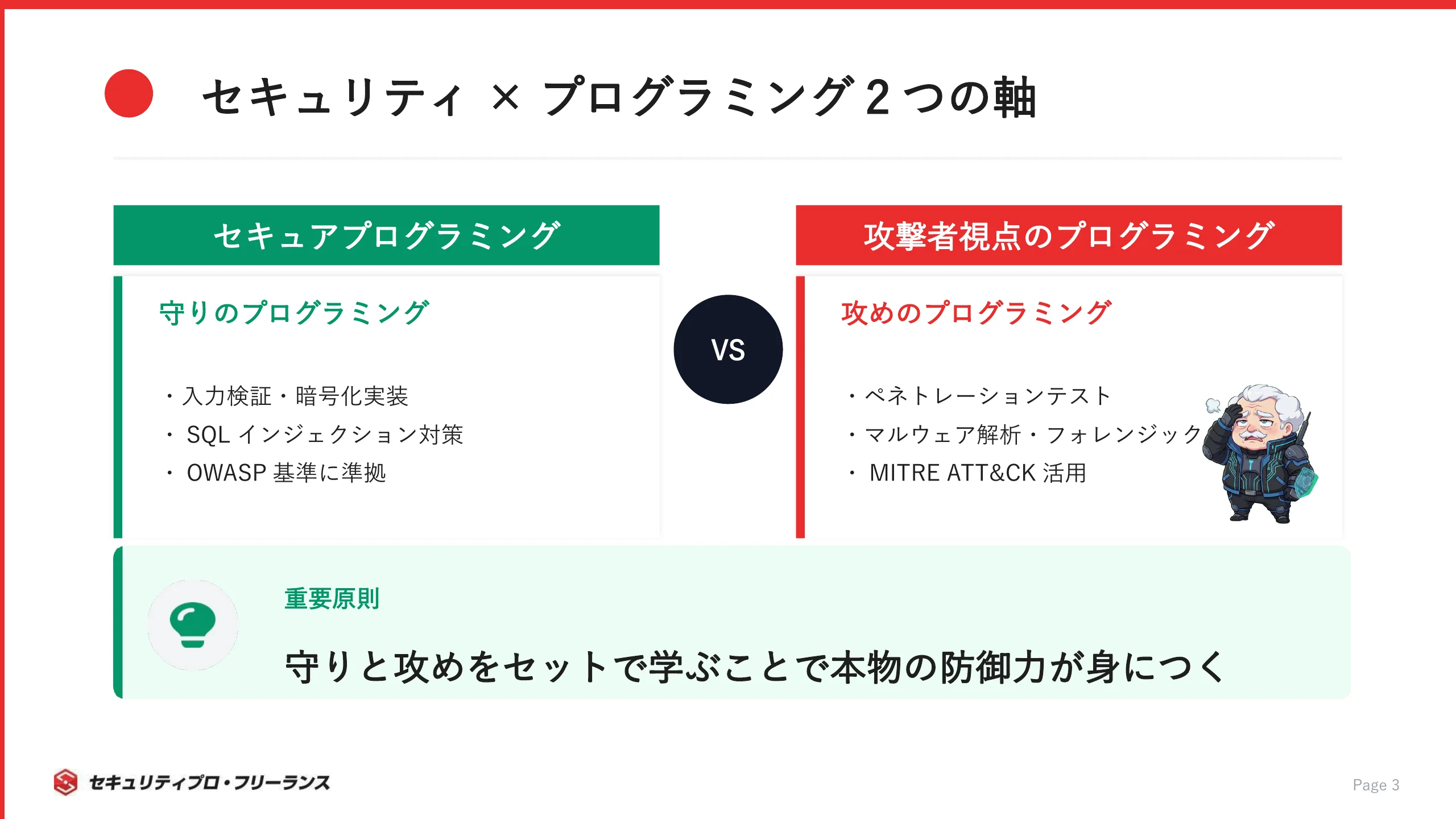

セキュアプログラミングと「攻撃者視点」のプログラミングの違い

「セキュリティ×プログラミング」には、大きく分けて2つの軸があります。

セキュアプログラミングとは、安全なソフトウェアを開発するためのコーディング手法です。

一方、攻撃者視点のプログラミングは、ペネトレーションテストやフォレンジック、マルウェア解析など、セキュリティ業務そのもので活用するスキルです。

この2つは「守り」と「攻め」で方向性が真逆ですが、実はセットで身につけないと片手落ちになります。

項目 セキュアプログラミング 攻撃者視点のプログラミング 目的 安全なコードを書く 脆弱性を発見・検証する 主な活動 入力検証、暗号化実装、セキュアAPI設計 ペネトレーションテスト、マルウェア解析、フォレンジック 必要な言語 開発で使う言語全般 Python、C/C++、Bashなど 代表的な基準 OWASP、IPAセキュアプログラミング講座 MITRE ATT&CK、PTES

どちらの軸でプログラミングを学ぶかによって、選ぶ言語や学習アプローチが変わってきます。

うわ〜、攻撃者の気持ちになってプログラミングするなんて、なんかカッコいいでしゅね!

カッコいいかどうかはさておき、守る側が攻める手法を知らなければ、まともな防御は組めない。兵法の基本だ。

セキュリティエンジニアが習得すべきプログラミング言語7選

ここからは、セキュリティエンジニアが優先的に学ぶべきプログラミング言語を7つ取り上げます。

実際にフリーランス案件でも、AWS・Terraform・Ruby・Goなどを要件とするSRE支援案件 が掲載されており、セキュリティ分野で求められる言語の幅は広がっています。

Python ─ セキュリティ自動化・診断ツール開発の第一選択

セキュリティ分野でまず学ぶべき言語は、間違いなくPythonです。

Pythonがセキュリティ分野で支持される理由は明確です。

Scapyによるパケット操作・ネットワーク解析

python-nmapを使ったスキャン自動化

マルウェアの静的解析・動作ログ解析のスクリプト作成

CTF(Capture The Flag)での問題解決ツール開発

脆弱性診断レポートの自動生成

書籍『サイバーセキュリティプログラミング 第2版(O’Reilly)』でもPythonを軸にセキュリティツール開発の手法が解説されており、学習リソースが豊富なのも強みです。

Pythonは文法がシンプルで学習コストが低いため、プログラミング初心者でも比較的早く実務レベルのスクリプトを書けるようになります。

JavaScript / TypeScript ─ Webアプリ脆弱性診断に不可欠

Webアプリケーションのセキュリティ診断を行うなら、JavaScript(およびTypeScript)の知識は欠かせません。

JavaScriptの知識が必要になる場面は具体的です。

XSS(クロスサイトスクリプティング)の攻撃原理と対策の理解

プロトタイプ汚染などJavaScript固有の脆弱性の検出

DOM操作を通じたセキュリティリスクの評価

Burp Suite拡張の開発(JavaScript/TypeScript対応)

Node.jsを活用したセキュリティツールの開発

Webアプリ診断のプロジェクトでは、PythonとJavaScriptの両方を使いこなせるエンジニアが重宝されます。

C / C++ ─ 低レイヤーの脆弱性理解とリバースエンジニアリング

C/C++は、メモリ破壊系の脆弱性を理解するために必須の言語です。

C/C++の知識が活きるセキュリティ業務は多岐にわたります。

IDA ProやGhidraを使ったバイナリ解析(リバースエンジニアリング)

実行ファイルの逆アセンブル・動的解析(マルウェア解析)

IoTデバイスやファームウェアの脆弱性診断(組込みセキュリティ)

脆弱性の再現・PoC(概念実証)作成(エクスプロイト開発)

習得難易度は高めですが、低レイヤーの知識を持つセキュリティエンジニアは市場で希少です。

Bash / PowerShell ─ 日常業務の効率化とインシデント対応

BashとPowerShellは、セキュリティエンジニアが日常的に最も頻繁に触れるスクリプト言語です。

活用場面は幅広く、次のような業務で威力を発揮します。

大量のsyslogやイベントログからの異常検出

サーバー設定の一括変更、パッチ適用の自動化

アラート発生時の初動対応スクリプト

ファイルハッシュ取得、プロセスリストの保全(フォレンジック初動)

インフラエンジニア出身の方にとっては、最も馴染みのある入口です。

LinuxならBash、Windows環境ならPowerShellが主戦場になるため、担当するインフラ環境に合わせて優先順位を決めましょう。

Go ─ セキュリティツール開発の新定番

Go(Golang)は、近年セキュリティツール開発の分野で急速に採用が広がっている言語です。

Goで書かれた代表的なセキュリティツールには次のようなものがあります。

Nuclei(テンプレートベースの脆弱性スキャナー)

Subfinder(サブドメイン列挙ツール)

Amass(ネットワーク資産の探索・マッピング)

Trivy(コンテナ・IaCの脆弱性スキャナー)

これらのツールを使うだけでなく、カスタマイズや独自のプラグイン開発ができると、業務の幅が一気に広がります。

SQL ─ データベースセキュリティとSQLインジェクション対策

SQLは、データベースに関わるセキュリティ業務の攻守両面で必須の知識です。OWASP Top 10:2021 A03 Injection )

SQLの知識が求められる場面は具体的です。

SQLインジェクション攻撃の原理と対策(パラメータ化クエリ、プリペアドステートメント)

不正アクセスの痕跡調査(データベース監査)

データベースの操作ログからの異常検出

DB権限設定の妥当性評価(特権昇格の検証)

攻撃者がどのようにSQLを悪用するかを理解するには、自分でSQLを書ける必要があります。

Rust ─ メモリ安全性を保証する次世代言語

Rustは、メモリ安全性をコンパイル時に保証する言語として、セキュリティ分野で注目度が急上昇しています。LinuxカーネルのRustはもはや”実験”ではない )

セキュリティ分野でRustが評価されるポイントは次の通りです。

所有権システムによりバッファオーバーフローやUse-After-Freeをコンパイル時に防止

Linuxカーネルの脆弱性の約3分の2がメモリ関連とされ、Rustはその根本的な解決手段

AndroidのBinderドライバーがRustで実装されるなど、実プロダクトでの採用実績

クラウドネイティブなセキュリティツール開発での選択肢として浮上

現時点では求人数はPythonやGoほど多くありませんが、Rustを扱えるエンジニアはまだ少ないため、先行投資としての学習価値は高いです。

7つもあると何から始めればいいか迷うでしゅ……。全部やらなきゃダメでしゅか?

全部やる必要はない。自分の業務領域に合った2〜3言語を深く身につけるのが現実的な戦略だ。まずはPythonを押さえろ。

【業務別】セキュリティ×プログラミングの活用シーン

言語を学んだ先に、どのような業務で活かせるのか。

脆弱性診断・ペネトレーションテスト

脆弱性診断やペネトレーションテストは、セキュリティ業務の中で最も需要が高い領域のひとつです。

Pythonで診断スクリプトを作成し、JavaScriptでXSSやDOM操作の脆弱性を検証(Webアプリ診断)

PythonのScapyでパケット操作、Bashでネットワーク設定の自動チェック(ネットワーク診断)

Burp SuiteやMetasploitのプラグイン・拡張スクリプト作成

診断結果のパース・整形・レポート自動生成

Python+JavaScriptの組み合わせがこの領域の基本スタックになります。

SOC・インシデントレスポンス

SOC(Security Operation Center)やインシデントレスポンスの現場では、膨大なログやアラートを効率的に処理するためのプログラミングスキルが重宝されます。

活用シーンは次の通りです。

SplunkやElastic等のAPIを叩いて、カスタムアラートやダッシュボードを構築

脅威インテリジェンスフィードからのIOC(Indicator of Compromise)取得・照合の自動化

大量のログを正規表現やパーサーで構造化し、異常パターンを検出

SOARプレイブックの自動実行トリガーの開発

Python+Bash+SQLがこの領域の中心的なスキルセットです。

自分の自動化スキルが実案件で通用するか試したい方は、セキュリティプロ・フリーランス の案件一覧でSOC・SIEM関連の募集を確認できます。

セキュアな開発・DevSecOps

DevSecOpsは、開発プロセスの初期段階からセキュリティを組み込むアプローチとして急速に普及しています。Global DevSecOps Market Report 2021-2028 )

この領域では、開発チームの中にセキュリティの専門知識を持つエンジニアが入り込み、次のような業務を担当します。

SonarQube、Snyk、OWASP ZAPなどのSAST/DASTツールをCI/CDに組み込む

プルリクエスト時にセキュリティチェックを自動実行する仕組みの開発

セキュリティ観点でのコードレビュー(入力検証、認証・認可ロジック、シークレット管理)

Terraform、CloudFormationの設定ミス検出(IaCセキュリティ)

開発チームが使用する言語(Java、Python、TypeScriptなど)に加えて、CI/CDパイプラインを操作するためのBash/PowerShellの知識が求められます。

実際に、セキュリティ構築案件 ではAWS・Terraform・SRE支援など開発スキルを必要とするプロジェクトが数多く掲載されています。

マルウェア解析・フォレンジック

マルウェア解析やフォレンジックは、セキュリティ業務の中でも高度な専門性が求められる領域です。

この領域でのプログラミング活用場面は次の通りです。

C/C++の知識を元にしたバイナリ解析(IDA Pro、Ghidra、radare2)

Pythonを使ったマルウェアサンプルの自動分類・特徴抽出

Volatilityフレームワーク(Python製)を活用したメモリダンプ解析

ファイルカービング、タイムライン解析の自動化スクリプト開発

C/C+++Pythonがこの領域の基本スタックです。車載セキュアコーディング(MISRA-C・CERT-C)の案件 のように、組み込み領域でもC言語のセキュリティスキルが求められる場面は確実に存在します。

マルウェア解析ってなんか怖いでしゅけど、できたらめちゃくちゃカッコいいでしゅね……!

怖がる必要はないが、甘く見てはいけない領域だ。まずはCTFのリバースエンジニアリング問題から始めるのが安全で確実だぞ。

セキュリティ×プログラミングの効率的な学習ロードマップ

経験レベル別に、最適な学習の入口と進め方を示します。

未経験・初学者向け ─ まずPythonとLinux基礎から

プログラミング初心者がセキュリティ分野を目指す場合、最初に取り組むべきはPythonとLinuxの基礎です。

最初の3ヶ月: 基礎固め

Pythonの文法基礎(変数、条件分岐、ループ、関数、ファイル操作)

Linuxコマンドライン操作(ファイル操作、プロセス管理、ネットワークコマンド)

簡単なスクリプト作成(ログファイルの検索、ポートスキャンの自作)

4〜6ヶ月目: セキュリティ入門

TryHackMeの初級ルームで実践的なハンズオン学習

簡単なCTFチャレンジへの参加(picoCTFなど初心者向け)

ネットワーク基礎(TCP/IP、HTTP、DNS)の理解

焦ってC/C++やリバースエンジニアリングに手を出す必要はありません。

経験者向け ─ 専門領域に特化した言語スタック構築

すでに実務経験がある方は、目指す専門領域に応じて言語スタックを組み立てていきましょう。

専門領域 推奨言語スタック 関連資格 脆弱性診断 Python + JavaScript + Go OSCP、GWAPT SOC・インシデントレスポンス Python + Bash + SQL GCIH、GCIA 開発セキュリティ 業務で使用する言語 + SAST知識 CSSLP、AWS Security Specialty マルウェア解析・フォレンジック C/C++ + Python GREM、GCFE

資格とプログラミングスキルの組み合わせは、市場価値を大きく押し上げます。

自分のスキルが実案件で通用するレベルか確認したい方は、セキュリティプロ・フリーランス の案件要件と照らし合わせてみるのもひとつの方法です。

おすすめ書籍・学習リソース

信頼性が高く、すぐに学習を始められるリソースは以下の通りです。

書籍

『サイバーセキュリティプログラミング 第2版』(O’Reilly): Pythonを使ったセキュリティツール開発のバイブル

『Pythonでいかにして暗号を破るか』: 暗号理論とPythonプログラミングを同時に学べる入門書

『リバースエンジニアリング — Pythonによるバイナリ解析技法』: マルウェア解析の入門に最適

オンラインプラットフォーム

TryHackMe: ブラウザ上で実践的なハンズオン学習ができます。初心者向けルームが充実しています

Hack The Box: 中級〜上級者向けのペネトレーションテスト演習。実践的なスキルが身につきます

picoCTF: 学生・初心者向けCTFプラットフォーム。基礎から段階的に学べます

公的機関の教材

IPA セキュアプログラミング講座: セキュアコーディングの基礎を体系的に学べる無料教材

NIST Cybersecurity Framework: セキュリティフレームワークの理解に役立ちます

どのリソースから始めるか迷ったら、まず『サイバーセキュリティプログラミング 第2版』とTryHackMeの組み合わせがオススメです。

セキュリティ×プログラミングスキルを活かしたキャリアパスと年収

プログラミングスキルを身につけた先にどのようなキャリアが開けるのか、年収レンジとともに解説します。

正社員 ─ 社内セキュリティエンジニア・コンサルタント

正社員としてセキュリティエンジニアのキャリアを歩む場合、所属する企業のタイプによって年収レンジは異なります。

求人ボックスの調査データによると、セキュリティエンジニアの平均年収は約549万円ですが、プログラミングスキルの有無で差が開きます。求人ボックス セキュリティエンジニアの年収 )

企業タイプ別の年収レンジと求められるスキルは以下の通りです。

企業タイプ 年収レンジ 求められるスキル 事業会社(CSIRT) 500万〜900万円 Python/Bash + SIEM運用 + インシデント対応 セキュリティコンサルファーム 600万〜1,200万円 診断スキル + 報告書作成 + 顧客対応 SIer/SI企業 450万〜800万円 インフラ構築 + セキュリティ設計 外資系テック企業 800万〜1,500万円 英語 + 高度な技術力 + グローバル対応

プログラミングスキルを持つエンジニアは、ツール開発や自動化による業務効率化で組織への貢献度が見えやすく、昇給・昇格のチャンスをつかみやすい傾向があります。

キャリアの記事一覧 では、セキュリティエンジニアのキャリアパスや年収に関するより詳細な情報を確認できます。

フリーランス ─ 高単価案件を獲得するために必要なスキルセット

フリーランスのセキュリティエンジニアは、正社員と比べて高い年収を実現できる可能性があります。

エンジニアファクトリーの2024年7月時点のデータによると、フリーランスセキュリティエンジニアの平均月額単価は70.4万円で、年収換算で約845万円です。エンジニアファクトリー セキュリティエンジニアの年収 )

高単価案件の獲得に直結するスキルセットは以下の通りです。

脆弱性診断+Python自動化で、月単価80万〜120万円が中心。診断の効率化ツールを自作できるとさらに評価が上がります

DevSecOps+CI/CDでクラウドセキュリティの設計・運用まで対応できると、月単価100万円超も視野に入ります

マルウェア解析+フォレンジックは高度な専門性が求められるため、月単価120万円以上の案件も存在します

Python/Goでの独自ツール開発経験は、単価交渉で大きな武器になります

フリーランスとして活動する際は、スキルを活かせる案件と出会える場を確保することも大切です。セキュリティプロ・フリーランス では、セキュリティ専門のフリーランス案件が掲載されており、プログラミングスキルを活かした高単価案件を探せます。

副業・バグバウンティ ─ スキルを収益化する選択肢

本業を持ちながらセキュリティスキルを収益化する方法として、バグバウンティや副業案件があります。

HackerOneの2024-2025年レポートによると、過去12ヶ月間でバグバウンティプログラム全体の報酬総額は8,100万ドル(前年比13%増)に達しています。HackerOne 8th Annual Hacker-Powered Security Report )

副業・バグバウンティは、以下のステップで始められます。

HackerOne / Bugcrowdに登録し、公開プログラムの対象アプリケーションを診断

まずは低リスクな脆弱性(情報漏洩、設定ミスなど)の報告から実績を積む

Pythonで診断の自動化スクリプトを作成し、効率的にバグを探索

実績が積み上がったら、非公開プログラム(招待制・高額報酬)への参加を目指す

バグバウンティは成果報酬型のため収入は不安定ですが、実績が公開プロフィールに蓄積されるため、転職やフリーランス案件獲得にも有利に働きます。

HackerOneのトップハンターの中には、副業として年間1,000万円以上を稼ぐ日本人研究者もいます。

フリーランスで月100万円超えとか、夢があるでしゅ!まずはバグバウンティから始めてみたいでしゅ!

いい心がけだ。ただし、バグバウンティは許可されたプログラム内でのみ行え。無許可の診断は犯罪だ。その区別だけは絶対に忘れるな。

セキュリティエンジニアがプログラミングを学ぶ際のよくある質問

ここからは、読者の方からよく寄せられる質問に、ボスとチップスの掛け合い形式で回答していきます。

プログラミング未経験でもセキュリティエンジニアになれる?

ボス、プログラミングまったくやったことないんでしゅけど、セキュリティエンジニアになれるでしゅか?正直不安しかないでしゅ……。

なれる。ただし、学ぶ意欲は必須だ。未経験でもスタートできるポジションは確かに存在する。

プログラミング未経験からでも、セキュリティエンジニアへの道は開かれています。

具体的なステップとしては、次のような流れが考えられます。

SOC監視やセキュリティ運用のポジションで実務経験を積む

業務の合間にPythonの基礎を学び、ログ解析の簡単な自動化から始める

CompTIA Security+やIPAの情報セキュリティマネジメント試験で基礎知識を証明する

TryHackMeなどの学習プラットフォームで実践力を鍛える

「プログラミングができないとセキュリティエンジニアにはなれない」は誤解です。

セキュリティ分野でのプログラミングはどのレベルまで必要?

ガチの開発者みたいにバリバリコード書けないとダメでしゅか?そこまでは自信ないでしゅ……。

安心しろ、フルスクラッチでWebアプリを作れる必要はない。業務ごとに求められるレベルは異なる。

セキュリティ業務におけるプログラミングスキルのレベル感を3段階で整理します。

レベル 内容 該当する業務 読める 他人が書いたコードやスクリプトを読んで意図を理解できる セキュリティ監査、コードレビュー、脆弱性の報告書理解 書ける 目的に合ったスクリプトや小規模ツールを自分で作成できる 診断自動化、ログ解析、SOC業務効率化 設計できる アーキテクチャを考慮したセキュリティツールやシステムを設計・実装できる セキュリティプロダクト開発、DevSecOps基盤構築

多くのセキュリティ業務では「書ける」レベルで十分に戦えます。

セキュリティの3大資格との組み合わせは?

資格も取りたいんでしゅけど、プログラミングの勉強と両立できるでしゅか?

むしろ組み合わせることで相乗効果が生まれる。資格の知識がプログラミングの方向性を定め、プログラミングスキルが資格の実技試験で活きる。

セキュリティの代表的な資格とプログラミングスキルの組み合わせは、以下のような相乗効果を生みます。

情報処理安全確保支援士(登録セキスペ)は、国家資格としての信頼性が高く、プログラミングスキルと合わせることで実務対応力をアピールできます。

CISSPは、セキュリティのマネジメント・技術の双方をカバーする国際資格です。

CEH / OSCPは、攻撃者視点のスキルを証明する資格です。

資格とプログラミングスキルの両方を持つエンジニアは、転職市場でもフリーランス市場でも高い評価を受けます。

まとめ ─ セキュリティ×プログラミングで市場価値を最大化しよう

セキュリティ×プログラミングの掛け合わせについて、要点を3つに絞ります。

セキュリティ人材が11万人不足する日本市場において、プログラミングもできるエンジニアの希少価値は高い状態が続いています。

まず取り組むべき言語はPythonです。

資格との組み合わせにより市場価値はさらに高まり、正社員・フリーランスいずれのキャリアでも年収アップにつながります。

スキルを身につけたら、次は実際の案件で試す番です。セキュリティプロ・フリーランス では、プログラミングスキルを活かしたセキュリティ専門のフリーランス案件を多数掲載しています。

よ〜し、まずはPythonから頑張ってみるでしゅ!ボス、これからもビシビシ教えてくださいでしゅ!

ああ、いつでも来い。ただし、パスワードを「password」にしたままだったら、教える前にまずそこからだぞ。