ペンテスターって実際どんな仕事をしているの?

年収はどれくらい?未経験からでも目指せる?

資格は何を取ればいい?

セキュリティ業界でキャリアアップを考えるとき、こうした疑問は一度は浮かんでくるものです。

この記事では、ペンテスターの仕事内容・年収・資格・なり方を一通りカバーしています。

ペンテスターの具体的な仕事内容と業務フロー

正社員・フリーランスの年収相場【2026年版】

実務で評価される資格5選と取得の優先順位

未経験からペンテスターになるための現実的なロードマップ

将来性と市場価値を最大化するキャリア戦略

読み終わる頃には、ペンテスターという職種の全体像がつかめて、自分に合ったキャリアパスを考える材料が揃っているはずです。

ボス、ペンテスターってハッカーみたいでカッコいいでしゅけど、実際何してるのかよくわからないでしゅ…。

いい質問だな。ペンテスターは「許可を得て攻撃する」プロだ。この記事で仕事の中身から年収、なり方まで全部解説してやる。

※記事の内容をサクッと確認したい方は、以下のスライドでご確認いただけます。

目次

ペンテスターとは?仕事内容と役割をわかりやすく解説

ペンテスターは、企業から正式に依頼を受けてシステムへの侵入テストを実施し、セキュリティ上の弱点を報告するスペシャリストです。

ペネトレーションテストとは何か

ペネトレーションテスト(penetration testing)とは、実際の攻撃者と同じ手法を使ってシステムの安全性を検証するテストです。

米国国立標準技術研究所(NIST)が発行するSP800-115「Technical Guide to Information Security Testing and Assessment」では、ペネトレーションテストを「攻撃者が用いる実際の手口を模して、システムのセキュリティ機能を突破できるかを検証するセキュリティテスト」と定義しています。

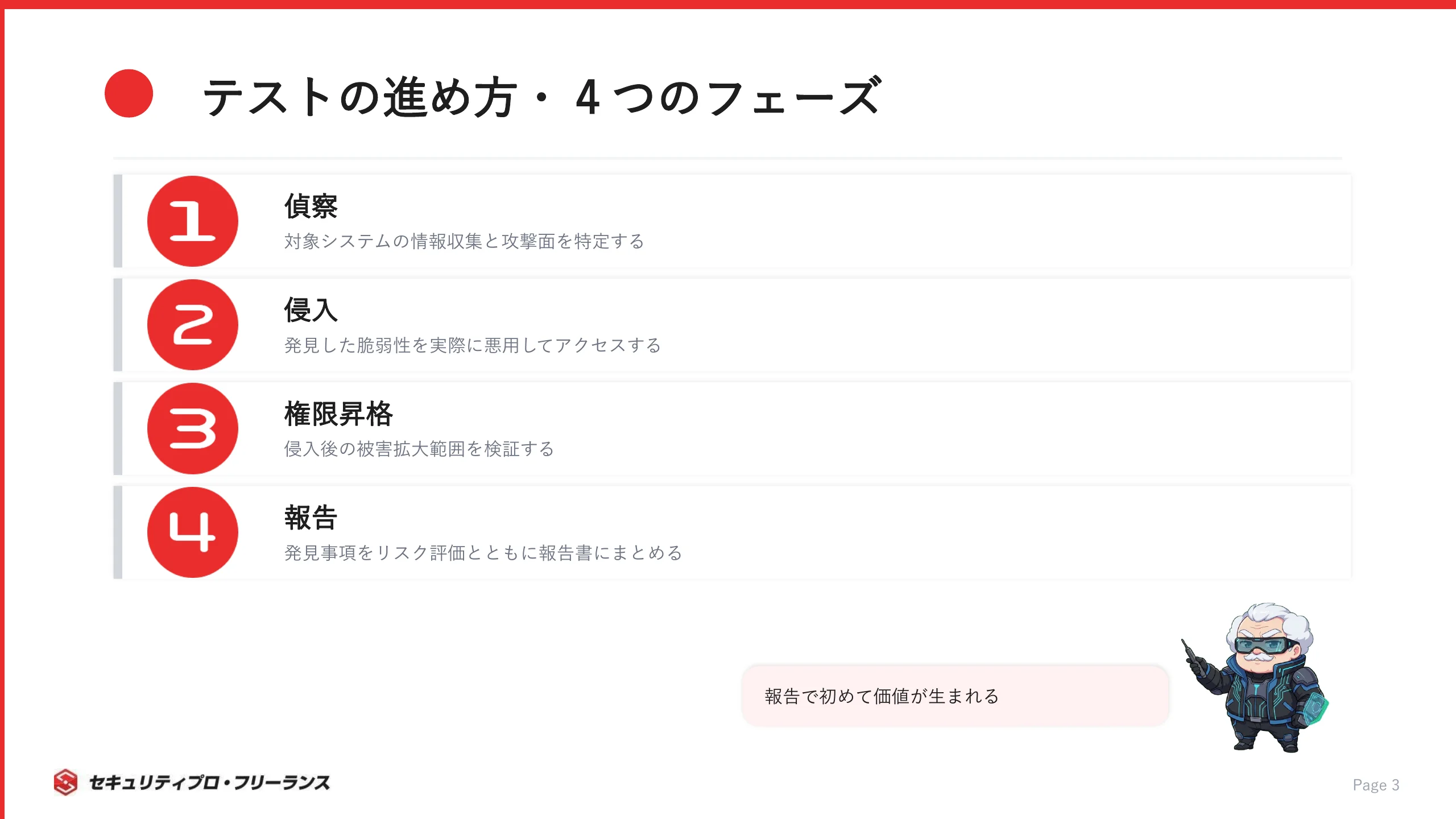

テストの基本フローは、サイバーキルチェーンの考え方に沿って4段階で進みます。

偵察(Reconnaissance) : 対象システムの情報を収集し、攻撃面を特定する侵入(Exploitation) : 発見した脆弱性を実際に悪用してシステムへアクセスする権限昇格(Post-Exploitation) : 侵入後にどこまで被害が拡大しうるかを検証する報告(Reporting) : 発見事項をリスク評価とともに報告書にまとめる

引用元: NIST SP800-115 ペネトレーションテストの定義

ツールでスキャンボタンを押すだけの作業とはまったく別物です。

ペンテスターとホワイトハッカーの違い

「ペンテスター」と「ホワイトハッカー 」は混同されがちですが、厳密にはニュアンスが異なります。

ホワイトハッカーは、倫理的なハッキング技術を用いてセキュリティに貢献する人材の総称です。

項目 ペンテスター ホワイトハッカー 定義 ペネトレーションテストを専門とする職種 倫理的ハッキング技術者の総称 業務範囲 侵入テスト・報告書作成が中心 バグバウンティ・脆弱性研究・フォレンジック等を含む 契約形態 企業との正式な業務委託・雇用 様々(個人活動含む) 法的位置づけ 事前の書面による許可が必須 活動内容により異なる

ペンテスターはホワイトハッカーの一種で、企業との契約に基づいて業務を行うプロフェッショナルです。

じゃあ、ペンテスターってホワイトハッカーの中のスペシャリストってことでしゅか?

そうだ。「許可された範囲で、決められた期間内に成果を出す」のがペンテスターの仕事だ。自由に動き回るハッカーとは違い、プロジェクトとして遂行する力が求められる。

ペンテスターの具体的な業務フロー

事前ヒアリング・スコープ定義 : クライアントと対象システム・テスト条件・禁止事項を明確にする情報収集・偵察 : 公開情報やネットワーク構成を調査し、攻撃シナリオを設計するテスト実施 : 実際に脆弱性を突いてシステムへの侵入を試みる報告書作成 : 発見した脆弱性をリスクレベル別に整理し、対策案とともにドキュメント化する報告会・フォローアップ : クライアントへ口頭で報告し、質疑応答や追加検証に対応する

意外かもしれませんが、報告書作成にはプロジェクト全体の3〜4割の時間を費やします。

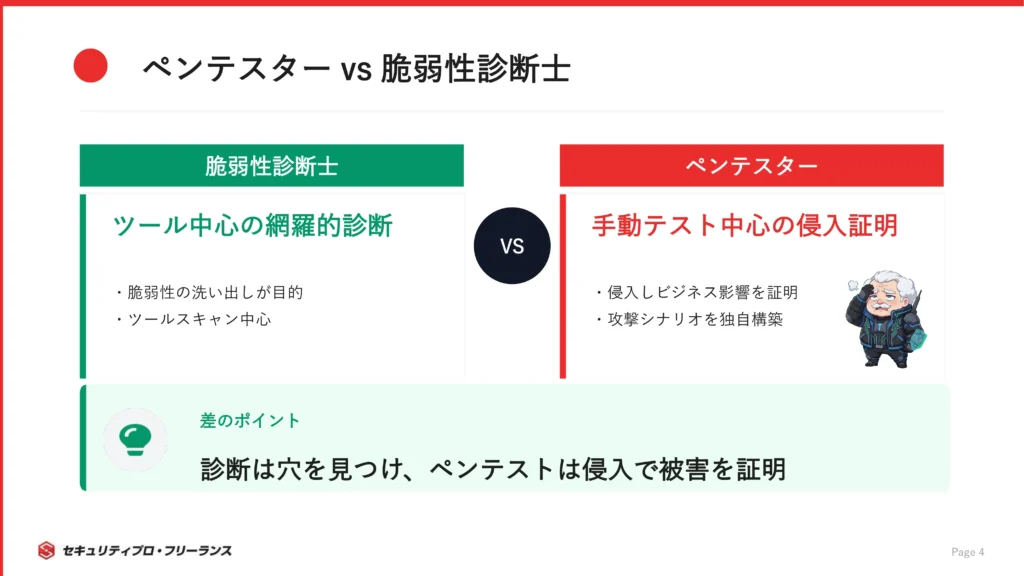

ペンテスターと脆弱性診断士の違い

ペンテスターと脆弱性診断士は、どちらもセキュリティの穴を見つける仕事ですが、目的・手法・求められるスキルが大きく異なります。

オイラ、脆弱性診断ちょっとやってるんでしゅけど、ペンテスターと何が違うんでしゅか?

いい疑問だな。脆弱性診断は「穴を見つける」仕事、ペンテストは「穴を使って実際に侵入して被害を証明する」仕事だ。似ているようで、やっていることはまるで違う。

比較軸 ペンテスター 脆弱性診断士 目的 実際に侵入し、ビジネスへの影響度を証明する 既知の脆弱性を網羅的に洗い出す 手法 手動テスト中心、攻撃シナリオを独自に構築 ツールスキャン中心、手動確認で補完 スキルセット OS・NW・AD・Webの深い理解、攻撃手法の開発力 ツール運用力、レポーティングスキル アウトプット 攻撃シナリオ付き報告書(侵入経路の再現手順を含む) 脆弱性一覧と対策推奨のリスト

求められるスキルの違い

脆弱性診断士に求められるのは、Nessus・Burp Suite・OWASP ZAPなどのスキャンツールを適切に運用し、結果を正確にレポートする力です。

ペンテスターには、それに加えてOS・ネットワークの深い知識が求められます。

ペンテスターは、ツールの出力を読むだけではなく、攻撃者の頭で考えて行動する必要があります。

キャリアパスとしての関係性

脆弱性診断の経験は、ペンテスターを目指すうえで強い土台になります。

ただし、脆弱性診断からペンテスターへステップアップするには、「自動ツール依存」からの脱却が必要です。

脆弱性診断で2〜3年の経験を積んだ後、OSCPなどの実技系資格取得と並行してペンテスト案件に参画するのが、現実的なキャリアアップ経路です。セキュリティエンジニアのキャリアパス についてはこちらの記事も参考にしてみてください。

ペンテスターの年収・給料相場【2026年版】

ペンテスターの年収は、セキュリティ職種の中でもトップクラスの水準にあります。

やっぱり気になるのはお金でしゅ!ペンテスターって儲かるんでしゅか?

率直にいえば、スキルに見合った報酬が得られる職種だ。ただし日本市場はまだ過小評価されている。ISC2の調査でも、日本企業の39%が「競争力のある給与を提示できていない」と回答しているからな。

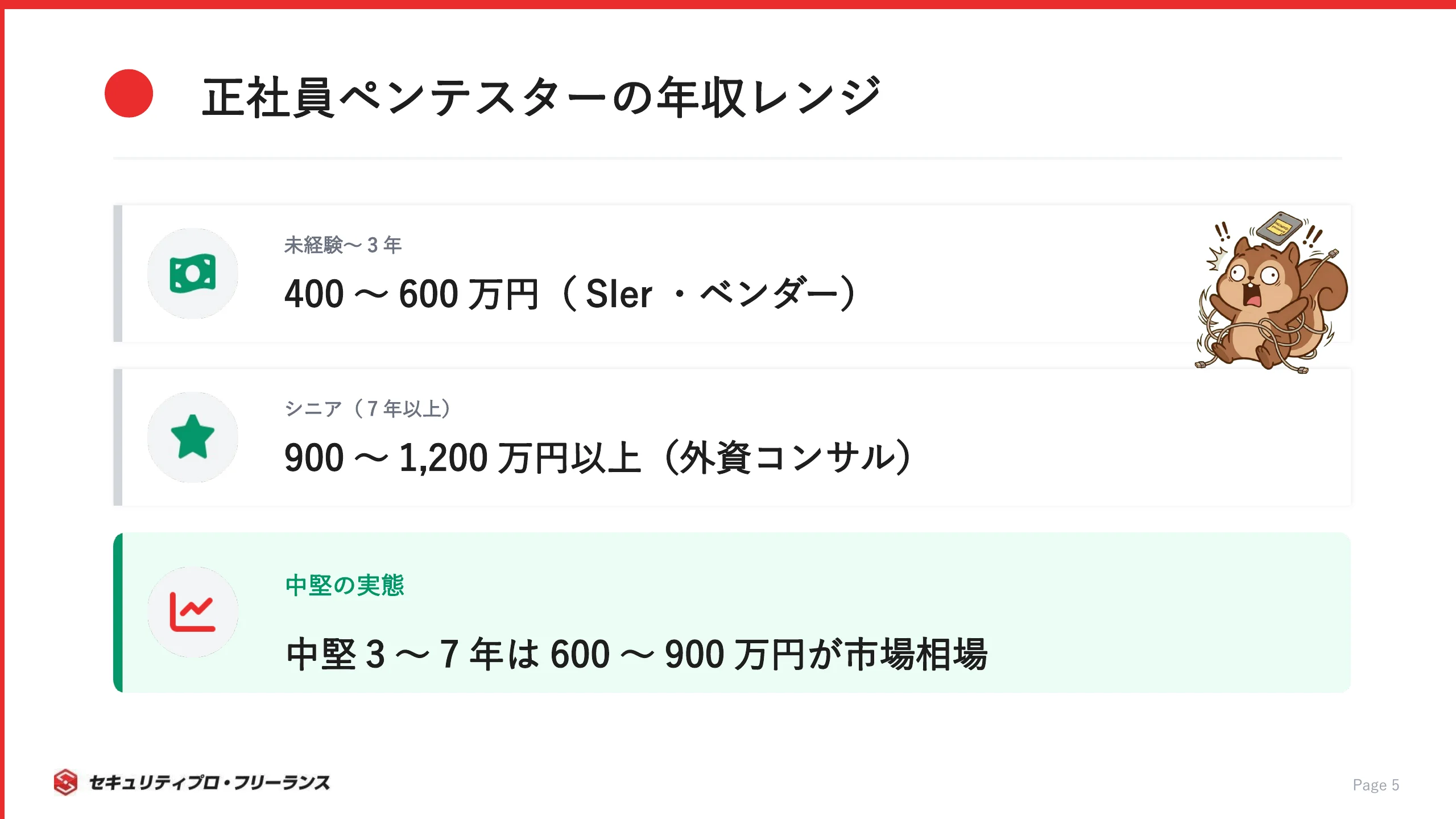

正社員ペンテスターの年収レンジ

経験年数別のおおよその年収帯は以下の通りです。

経験年数 年収レンジ 主な所属先 未経験〜3年 400万〜600万円 セキュリティベンダー、SIer 中堅(3〜7年) 600万〜900万円 専門ファーム、大手事業会社 シニア(7年以上) 900万〜1,200万円以上 外資コンサル、CISO直下チーム

Indeedの求人データによると、東京都内だけでもペネトレーションテスト関連の求人は約700件以上掲載されており、年収1,000万円超の求人も珍しくありません。

引用元: Indeed ペネトレーションテスト 1,000万円の求人

セキュリティベンダーと事業会社では報酬体系が異なります。セキュリティエンジニアの年収事例 やセキュリティコンサルタントの年収相場も参考にしてみてください。

フリーランス・副業ペンテスターの単価相場

フリーランスのペンテスターは、正社員よりも高い収入を得られる可能性があります。

引用元: エン・ジャパン フリーランスエンジニア月額単価レポート 2026年2月度

案件の取り方には主に2つのルートがあります。

エージェント経由で、セキュリティ特化のフリーランスエージェントに登録し、案件を紹介してもらう

直請けで、セキュリティカンファレンスやコミュニティの人脈を通じて、クライアントと直接契約する

直請けは手数料がかからない分、単価が高くなりやすい反面、営業・契約管理を自分で行う必要があります。

ペンテスターに必要な資格5選

「資格がないとペンテスターにはなれないの?」と疑問に思う方もいるでしょう。

なれるが、資格があった方が圧倒的に有利だ。特にOSCPは「実技で証明する」資格だから、採用する側も安心できる。まずは何を取るか、優先順位をつけて考えろ。

ここでは、実務で評価される5つの資格を優先度順に紹介します。

OSCP(Offensive Security Certified Professional)

OSCPは、ペンテスターにとって最も重要な資格です。

項目 内容 費用 Learn Oneプラン(90日間のラボアクセス+試験1回)で1,749ドル、年間サブスクリプションで2,749ドル 試験時間 23時間45分の実技+24時間の報告書作成 難易度 高い(合格率は公式非公開だが、初回合格率は低いとされる) 更新 2024年11月以降はOSCP+として3年ごとの更新制度あり

引用元: Coursera – What Is OSCP Certification and Is It Worth It? 2026 Guide

日本でもOSCPの認知度は急速に高まっており、セキュリティ専門ファームの採用ではOSCP保有者を優先的に評価する企業が増えています。

CEH

CEH(Certified Ethical Hacker)は、EC-Council社が提供する認定ホワイトハッカー資格です。

項目 内容 費用 公式トレーニング受講の場合は約55万円(税込、受験料込み)、独学受験の場合は約650ドル程度 試験形式 選択式問題(実技は別途CEH Practicalとして提供) 受験資格 公式トレーニング受講、または2年以上の情報セキュリティ経験 向いている人 グローバルで通用する知名度の高い資格を取りたい方

引用元: GSX CEH(認定ホワイトハッカー)資格獲得コース

OSCPと比較すると実技の比重が少ないため、「知識の幅広さを証明する資格」という位置づけです。

GPEN

GPEN(GIAC Penetration Tester)は、SANS Instituteが提供する高品質なペネトレーションテスト資格です。

項目 内容 費用 トレーニング+受験で約100万円前後(SANS Japanの場合) 試験形式 82問・3時間、75%以上で合格 強み トレーニングの質が高く、実務に直結する内容 向いている人 企業負担で受講でき、体系的に学びたい方

引用元: SANS JAPAN Penetration Testing and Ethical Hacking

費用が高額なため、企業がスポンサーとなるケースが多いです。

CompTIA PenTest+

CompTIA PenTest+は、ペネトレーションテストの入門〜中級レベルをカバーする資格です。

項目 内容 費用 受験料約5万円前後 試験形式 選択式+パフォーマンスベース問題(最大85問・165分) 難易度 中程度(実務経験3〜4年推奨だが独学でも取得可能) 向いている人 ペンテスト分野への入り口として体系的な知識を固めたい方

OSCPほどの評価力はありませんが、ベンダーニュートラルな資格として幅広い場面で使えます。

情報処理安全確保支援士

情報処理安全確保支援士(登録セキスペ)は、日本国内で唯一のサイバーセキュリティ国家資格です。

引用元: 経済産業省「サイバーセキュリティ人材の育成促進に向けた検討会最終取りまとめ」

項目 内容 費用 受験手数料7,500円 試験形式 午前I・II(選択式)+午後(記述式) 強み 国家資格としての信頼性が高く、国内転職で大きなアドバンテージ 向いている人 官公庁案件や大企業のセキュリティポジションを狙う方

ペンテストに特化した資格ではありませんが、OSCPと合わせて保有することで「国内外どちらでも評価される」ポートフォリオが完成します。

ペンテスターになるには?未経験からのロードマップ

ペンテスターへのなり方は、現在のスキルレベルによって大きく異なります。

未経験・異業種からペンテスターを目指す場合

IT未経験からペンテスターを目指す場合、目安として2〜3年の準備期間を見込んでおくのが現実的です。

ステップ1(0〜6ヶ月) : Linux操作、ネットワーク基礎(TCP/IP、DNS、HTTP)、プログラミング入門(Python推奨)から始めます。

ステップ2(6〜12ヶ月) : TryHackMe(初心者向けのガイド付きラボ)やCompTIA Security+でセキュリティの基礎知識を身につけます。

ステップ3(1〜2年目) : HackTheBoxやPortSwigger Web Security Academyで手を動かしながら実践力を磨きます。

ステップ4(2〜3年目) : 脆弱性診断の業務に就き、実務経験を積みます。

大切なのは、最初からペンテストを目指すのではなく、まず脆弱性診断やSOC(セキュリティオペレーションセンター)で実務経験を積むことです。未経験からセキュリティ領域へ挑戦できるフリーランス案件 のように、セキュリティ未経験者を受け入れるポジションも存在しますので、まずは業界に飛び込んでみてください。

現役セキュリティエンジニアからの転身

SOC・CSIRT・脆弱性診断 などの経験がある方は、既存のスキルセットを大いに活かせます。

現在の経験 活かせるスキル 追加で必要なスキル SOCアナリスト ログ分析、攻撃パターンの知識 実際の攻撃実行力、権限昇格テクニック 脆弱性診断士 脆弱性の理解、レポーティング力 手動テスト力、AD攻撃、攻撃シナリオ構築 CSIRTメンバー インシデント対応、フォレンジック 攻撃者視点の思考、Webアプリ手動テスト インフラエンジニア NW・サーバー構築の深い知識 セキュリティ固有の攻撃手法、脆弱性評価

現役エンジニアであれば、OSCP取得を最短目標に設定するのがオススメです。

独学で使える学習リソースとCTF活用法

今日から始められる学習リソースを、無料・有料に分けて紹介します。

無料で使えるリソースはこちらです。

TryHackMe: 初心者向けのステップバイステップ式ラボで、ブラウザ上で完結します

PortSwigger Web Security Academy: Webアプリ攻撃を体系的に学べる最高峰の無料教材です

OWASP WebGoat: 意図的に脆弱性を持たせたWebアプリで実践練習ができます

有料のリソースも紹介します。

HackTheBox(月額約2,000円〜): 実際のペンテストに近い環境でスキルを磨けます

Offensive Security PEN-200: OSCP取得に直結するトレーニングです(1,749ドル〜)

SANS SEC560: GPEN取得に連動した高品質トレーニングです

CTF(Capture The Flag)は、ペンテストスキルの入り口として有効です。

CTFで鍛えられるのは、脆弱性の発見・悪用のスピードや、創造的な問題解決力です。

CTFで培った技術力をベースに、実務特有のビジネススキルを意識的に補完していくことが大切です。

ペンテスターの将来性と市場価値

ペンテスターに投資する価値があるのか、将来性の観点から検証していきます。

国内のペンテスト需要と求人動向

日本国内のペンテスト需要は、複数の要因から拡大を続けています。

まず、セキュリティ人材の不足が深刻です。

引用元: ISC2 2025年版「サイバーセキュリティ人材調査」結果

法規制によるペンテスト需要の押し上げも見逃せません。

PCI DSS要件11がクレジットカード情報を扱う企業に定期的なペネトレーションテストを義務付けています

金融庁「金融分野におけるサイバーセキュリティに関するガイダンス」が金融機関に対するセキュリティ評価の強化を求めています

個人情報保護法改正でデータ漏えい時の報告義務化に伴い、予防的テストの需要が増えています

引用元: PCI Security Standards Council ペネトレーションテスト補足情報

IndeedやdodaなどのFJOB検索でも、ペネトレーションテスト関連の求人は年々増加傾向にあり、年収1,000万円以上の高待遇ポジションも多数見られます。

AIが進化したらペンテスターの仕事もなくなっちゃうんでしゅか?

逆だ。AIが脆弱性スキャンを自動化するほど、「創造的な攻撃シナリオを構築する力」の価値が上がる。ツールで見つけられない穴を突くのが、ペンテスターの真骨頂だからな。

ペンテスターからのキャリア発展パス

ペンテスターとしての経験は、様々なキャリアへ発展できます。

レッドチームリーダー: 組織全体を対象とした高度な攻撃シミュレーションを指揮します。技術の深さを極めるルートです

セキュリティコンサルタント: ペンテストの知見を活かし、経営層への戦略的アドバイザリーを行います。ビジネス寄りのキャリアです

CISO(最高情報セキュリティ責任者): 攻撃者視点の経験を持つCISOは希少で、市場価値が高いポジションです

フリーランス/独立: 専門性を武器に独立し、複数クライアントへサービスを提供します

技術を極める「スペシャリストルート」とマネジメントへ進む「リーダーシップルート」のどちらを選ぶかは、5年目くらいで意識的に判断するとよいでしょう。

ペンテスターとして活躍するためのキャリア戦略

市場価値を高めるには、「資格+実績+発信」の3軸で差別化を図ることが大切です。

スキルアップと実績の積み方

まず取り組みやすいのがBug Bountyプログラムへの参加です。

資格面では、OSCP取得後にOSEP(Experienced Penetration Tester)やOSED(Exploit Developer)といった上位資格に挑戦すると、専門性をさらに証明できます。

そして見落とされがちなのが技術ブログや登壇での発信です。

フリーランス案件で経験と収入を加速させる

正社員としてペンテストの基礎力を固めた後、フリーランスに転身して単価を上げるのは、王道のキャリア戦略です。

フリーランスとして活動するメリットをいくつか挙げます。

月額単価が正社員時代の1.3〜1.5倍になるケースが多い

様々な業界・システムのテスト経験を短期間で積める

自分の専門領域に特化した案件を選べる

「いきなり独立は不安」という方は、まずセキュリティプロ・フリーランス のようなセキュリティ特化エージェントで案件を眺めてみることをオススメします。

フリーランスって不安定なイメージがあるんでしゅけど、大丈夫でしゅか?

ペンテスターは需要が供給を大幅に上回っている。腕に自信があるならフリーランスで試してみろ。案件が途切れる心配は、今のところほぼない市場だ。

まとめ

ペンテスターは、企業のシステムに対して擬似的な侵入テストを行い、セキュリティの弱点を明らかにする専門職です。

キャリアの第一歩として押さえておきたいポイントは3つです。

まずはOSCPを最優先で目指し、実力を客観的に証明する

脆弱性診断やSOCで土台を固めてから、ペンテスト案件に挑戦する

Bug Bountyや技術発信を通じて、自分の専門性を外部にアピールする

ISC2の調査が示す通り、日本のセキュリティ人材不足は深刻で、ペンテスターの需要は今後も拡大し続けるでしょう。

「自分のスキルがどれくらいの市場価値を持つのか知りたい」「フリーランスとして案件を見てみたい」という方は、セキュリティプロ・フリーランス で案件をチェックしてみてください。