- 「サイバーセキュリティフレームワークって結局どれを選べばいいの?」

- 「NIST CSFやISMSの違いがよくわからない…」

- 「経営層にセキュリティ投資の必要性をうまく説明できない」

こうした悩みを抱えているセキュリティ担当者やエンジニアの方は多いのではないでしょうか。

サイバー攻撃が高度化し、法規制も年々厳しくなる中で、場当たり的な対策だけでは組織を守りきれない時代に入っています。

この記事では、NIST CSF 2.0やISO 27001をはじめとする主要7つのサイバーセキュリティフレームワークを比較しながら、実務での活かし方からキャリアへの影響までを解説します。

- 主要7フレームワークの特徴と使い分け

- NIST CSF 2.0の6つの機能を実務に落とし込む方法

- 中小企業でも取り組める導入ステップ

- フレームワーク知識がキャリアアップに直結する理由

フレームワークを「知っている」レベルから「使いこなせる」レベルへ引き上げると、セキュリティ人材としての市場価値は大きく変わります。

フレームワーク案件に強いセキュリティプロ・フリーランスでも、NIST CSFやISMS関連のポジションが増え続けています。

ぜひ最後まで読んで、自組織への提案やキャリア戦略に役立ててください。

ボス〜、サイバーセキュリティフレームワークって種類が多すぎて、どれから手をつければいいかわからないでしゅ…。

安心しろ、チップス。この記事を読めば全体像がつかめる。まずは「なぜフレームワークが必要なのか」から整理していこう。

※記事の内容をサクッと確認したい方は、以下のスライドでご確認いただけます。

目次

サイバーセキュリティフレームワークとは?基本概念と必要性

サイバーセキュリティフレームワークとは、組織のセキュリティ対策を体系的に管理するための戦略レベルの指針です。

個別のツールや技術ではなく、リスク管理の全体像を描くための「設計図」として機能します。

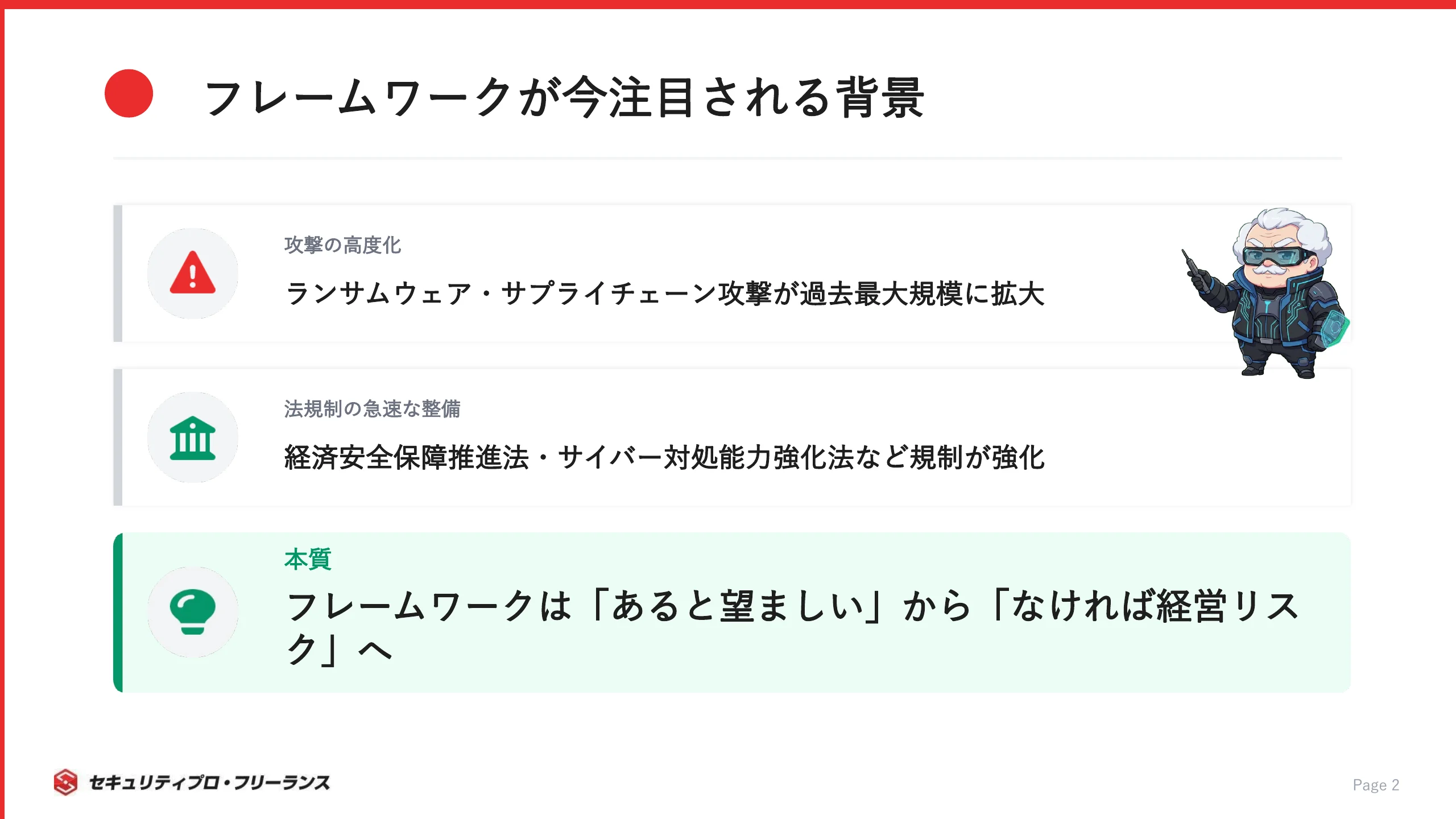

なぜ今、フレームワークが注目されているのか

サイバーセキュリティフレームワークへの注目が急速に高まっている背景には、攻撃の高度化と法規制の強化という2つの変化があります。

2025年には、アサヒグループホールディングスがランサムウェア攻撃を受け、190万件超の個人情報が流出するおそれが報じられました。

AI-OCRサービス「Jijilla」へのランサムウェア攻撃では、直接契約のない上流企業の顧客データが再々委託先経由で流出する「逆流型サプライチェーン被害」も起きています。

(引用元:トレンドマイクロ「2025年の国内セキュリティインシデントを振り返る」)

法規制面では、経済安全保障推進法に基づく基幹インフラ15分野への事前審査制度が運用されています。

2026年施行予定の「サイバー対処能力強化法」により、能動的サイバー防御の枠組みも本格化します。

(引用元:GSX「つながる社会を守る『能動的サイバー防御』」)

こうした状況下で、経営層がセキュリティ投資の根拠を求める動きも加速しています。

フレームワークの活用は、もはや「あると望ましい」ではなく「なければ経営リスク」という段階です。

具体的に挙げると、次のような背景があります。

- ランサムウェアやサプライチェーン攻撃の被害が過去最大規模に拡大

- 経済安全保障推進法・サイバー対処能力強化法など法規制が急速に整備

- EUサイバーレジリエンス法(CRA)準拠推進など国際的な規制への対応も求められる

- 経営層がリスクベースで投資判断するための共通言語としてフレームワークが不可欠

場当たり的な対策から脱却し、組織全体で一貫した防御体制を構築するために、フレームワークの出番が増えています。

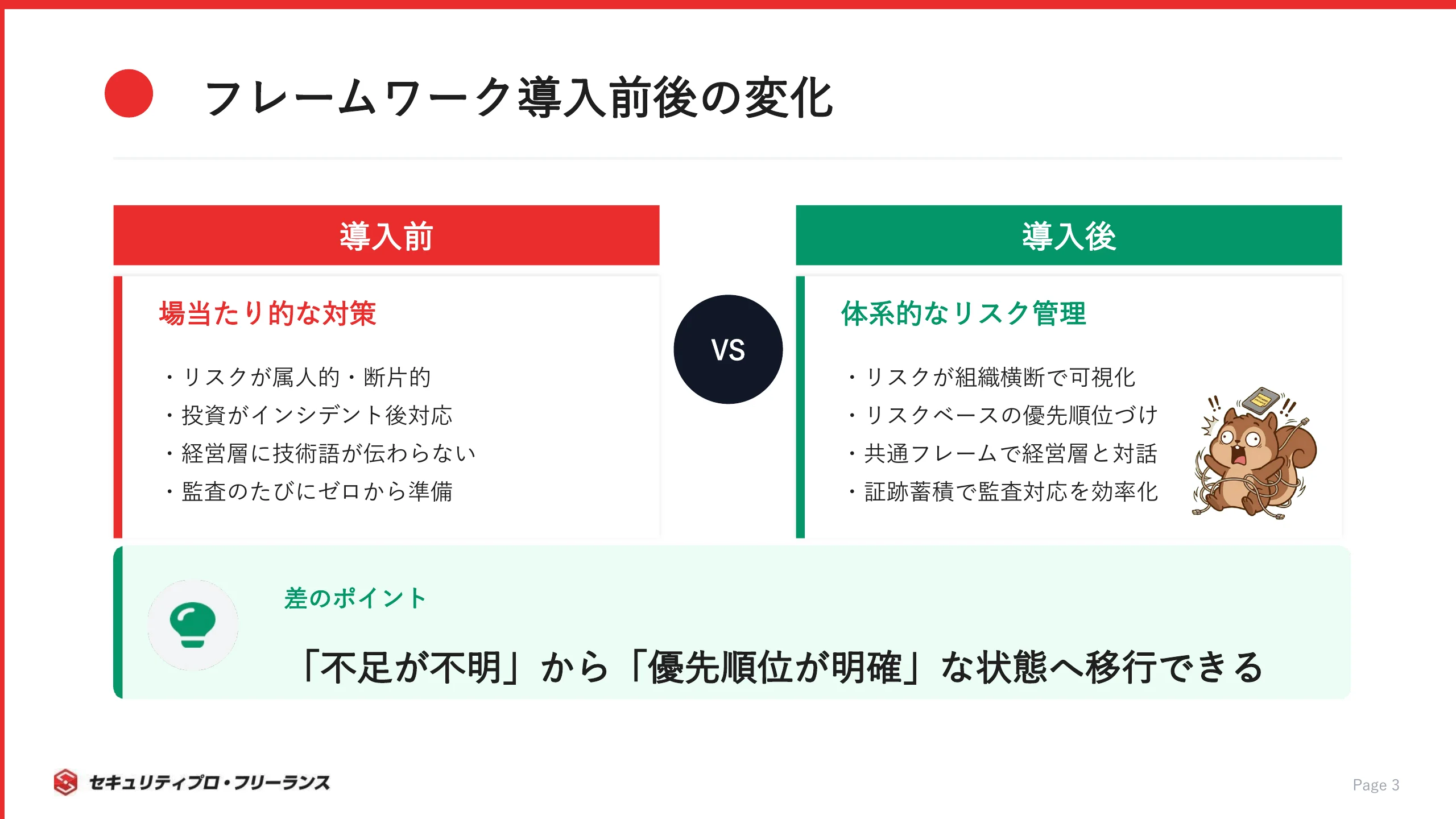

フレームワークを使うと何が変わるのか(導入メリット)

フレームワークを導入すると、セキュリティ対策の質が根本から変わります。

一番の変化は、「何が足りないかわからない」状態から「何をどの順番で強化すべきかが明確」な状態へ移行できる点です。

場当たり的な対策では、インシデントが起きるたびに対症療法的にツールを導入し、予算が分散してしまいがちです。

フレームワークに沿ったリスク管理なら、優先度に基づいた投資判断ができます。

フレームワーク導入の前と後で、何がどう変わるのか比べてみます。

| 観点 | フレームワーク未導入 | フレームワーク導入後 |

|---|

| リスク可視化 | 属人的・断片的 | 体系的・組織横断 |

| 投資判断 | インシデント後の事後対応 | リスクベースの優先順位づけ |

| 経営報告 | 技術用語で伝わらない | 共通フレームで経営層と対話 |

| 監査・法規制対応 | 都度ゼロから準備 | 継続的な証跡蓄積で効率化 |

経営層への説明でも、フレームワークは強力な武器になります。

「当社はNIST CSFのティア2にあり、ティア3への到達に必要な投資額はこれだけです」という説明は、「ファイアウォールを新しくしたい」よりもはるかに経営判断に結びつきやすいものです。

実際に、保険業界でのCSIRT体制強化支援のような案件でも、フレームワークに基づくガバナンス構築が求められています。

フレームワークなしだと「とりあえずウイルス対策ソフト入れました!」で終わっちゃうでしゅよね…。

その通りだ。それは家のドアに鍵をつけただけで、窓も裏口も開けっ放しの状態と同じだ。フレームワークは家全体の設計図を描くものだと思え。

主要なサイバーセキュリティフレームワーク7選【比較一覧】

ここでは、セキュリティ実務者が押さえるべき代表的な7つのフレームワークを比較します。

それぞれの特徴を理解し、自組織に合った選択の判断材料にしてください。

うわ〜、7つもあるでしゅか…。全部覚えないとダメでしゅか?

全部を深く知る必要はない。まずはNIST CSFとISMSを軸に理解し、自分の業務に関わるものを深掘りすればいい。

まずは全体像をつかむために、7つのフレームワークを一覧で見てみましょう。

| フレームワーク | 策定元 | 主な対象 | 特徴 | 認証制度 |

|---|

| NIST CSF 2.0 | 米NIST | 全業種・全規模 | リスク管理の包括的フレーム、6機能 | なし |

| ISO 27001 / ISMS | ISO/IEC | 全業種・全規模 | 国際認証規格、PDCAベース | あり |

| CIS Controls v8 | CIS | 全業種(特に中小) | 技術的対策の優先順位リスト | なし |

| PCI DSS | PCI SSC | カード決済事業者 | 12要件の準拠義務 | あり(準拠証明) |

| MITRE ATT&CK | MITRE | SOC・脅威分析 | 攻撃者のTTPs体系化 | なし |

| サイバーセキュリティ経営ガイドライン | 経産省 | 日本企業の経営層 | 経営者向け10の重要事項 | なし |

| NIST SP 800-171 / CMMC | 米NIST / DoD | 防衛調達サプライチェーン | CUI保護、認証レベル制 | あり(CMMC) |

ISMAP対応フリーランス案件やISMS対応支援のフリーランス案件など、実務ではこれらのフレームワークに精通した人材のニーズが高まっています。

ここからは、各フレームワークの詳細を順番に見ていきます。

① NIST CSF 2.0(米国標準・国際的に最も普及)

NIST CSF(Cybersecurity Framework)2.0は、2024年2月に約10年ぶりの大幅改定を経て公開された、世界で最も広く参照されるサイバーセキュリティフレームワークです。

(引用元:NRI Secure「NIST サイバーセキュリティフレームワーク 2.0を解説」)

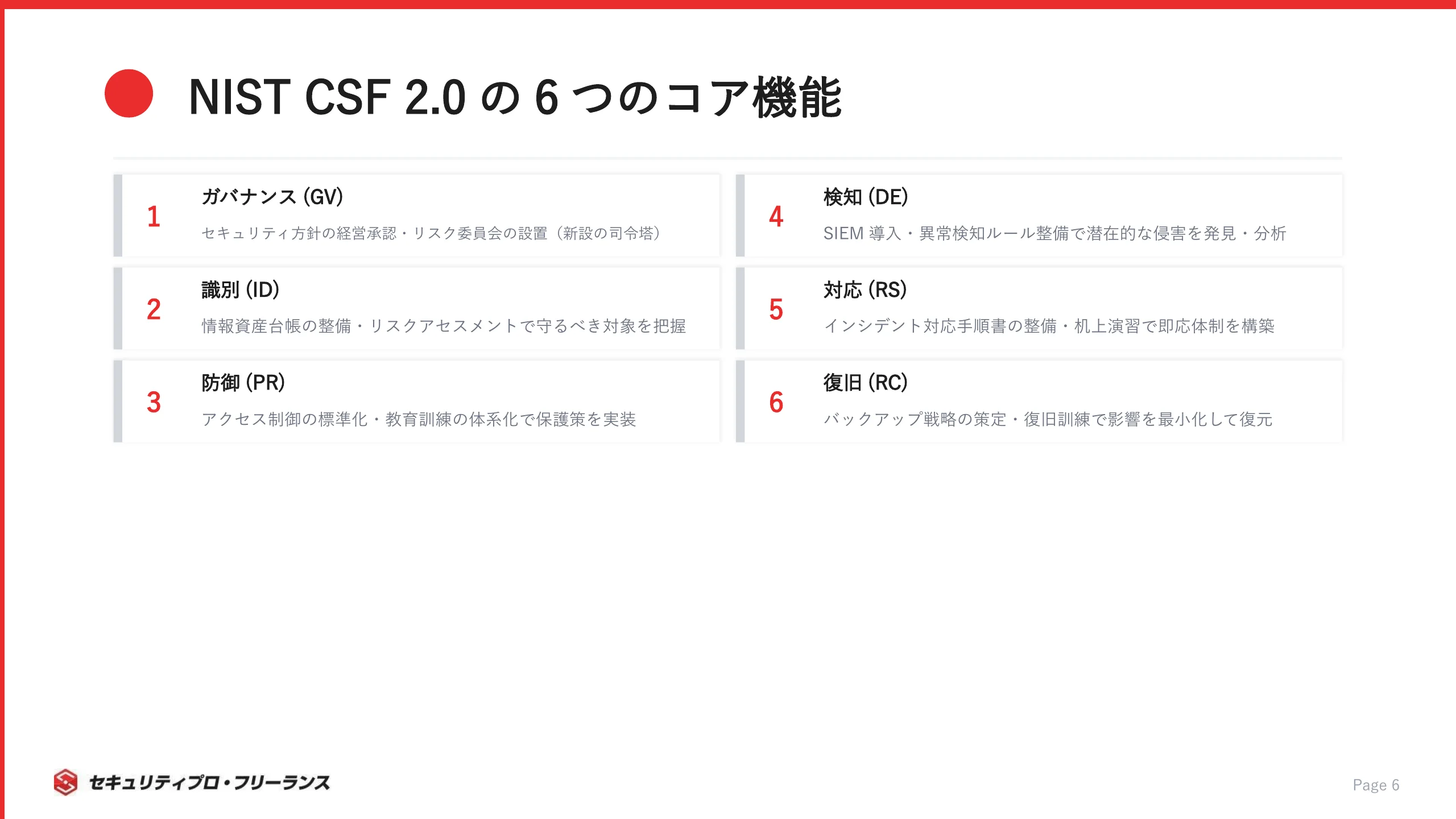

CSF 2.0で最も大きな変更は、従来の5つの機能に「ガバナンス(Govern)」が追加され、6つのコア機能になった点です。

それぞれの機能を見ていきます。

- ガバナンス(GV)は、サイバーセキュリティリスクマネジメントの戦略・方針を確立し、組織全体で監視します

- 識別(ID)は、組織の現在のサイバーセキュリティリスクを把握します

- 防御(PR)は、リスクを管理するための保護策を講じます

- 検知(DE)は、潜在的な攻撃や侵害を発見・分析します

- 対応(RS)は、検出されたインシデントに対して措置を講じます

- 復旧(RC)は、インシデントの影響を受けた資産・運用を復旧します

ガバナンス機能は残りの5つの機能に対して「何を優先的に取り組むべきか」を横断的にサポートする役割を担っており、CSF 2.0の「車輪」の中心に位置づけられています。

(引用元:トレンドマイクロ「新たに『ガバナンス』が追加されたNIST Cybersecurity Framework 2.0の変更点を解説」)

サプライチェーンリスク管理の位置づけが大幅に強化され、ティア(成熟度レベル)を用いた自己評価の仕組みも整備されています。

業種や規模を問わず適用でき、認証制度ではないため導入のハードルが比較的低いのも特徴です。

② ISO 27001 / ISMS(国際認証規格)

ISO 27001は、情報セキュリティマネジメントシステム(ISMS)の国際認証規格です。

日本企業にとって最も馴染みの深いフレームワークで、2025年12月時点で国内の認証取得組織数は約8,300社に達しています。

(引用元:ISOプロ「ISO27001と世界の状況」)

この取得数は世界でもトップクラスです。

NIST CSFとISMSの違いは、目的と運用アプローチにあります。

| 比較項目 | NIST CSF 2.0 | ISO 27001 / ISMS |

|---|

| 主な目的 | リスク管理の継続的改善 | 認証取得による信頼性証明 |

| 運用サイクル | 柔軟(ティアで段階的に) | PDCAサイクル(厳格) |

| 認証制度 | なし | 第三者認証あり |

| コスト | 低(自主的取り組み) | 中〜高(審査費用が発生) |

ISMSは取引先からの信頼獲得や入札条件のクリアに有効ですが、認証取得がゴールになってしまうと形骸化するリスクもあります。

OT(産業制御システム)やIoT環境のセキュリティには、ISMSだけでは対応しきれないケースが増えています。

そのため、ISMSで認証基盤を整えつつ、NIST CSFでリスク管理の深度を上げるという併用が実務では効果的です。

③ CIS Controls v8(技術的対策の優先順位づけ)

CIS Controls v8は、Center for Internet Security(CIS)が策定した、18のコントロールと153のセーフガード(管理策)で構成される実装レベルのセキュリティ対策リストです。

(引用元:LAC WATCH「新たに公開されたCIS Controls v8.1の改訂ポイントと活用法を紹介」)

大きな特徴は、3つの実装グループ(IG)による段階的なアプローチを採用している点です。

- IG1(基本的サイバーハイジーン)は56のセーフガードで構成されています。IT資源が限られた中小企業向けで、主要なサイバーリスクの70%以上を回避できます

- IG2(中間レベル)はIG1に74の追加セーフガードを加えた計130項目です。専任のIT担当がいる中規模組織向けになります

- IG3(包括的レベル)は全153のセーフガードです。高度なセキュリティ専門部門を持つ大規模組織向けです

中小企業にとっては、まずIG1の56項目から着手するのが現実的です。

資産管理、アクセス制御、データ保護、ログ管理といった基本対策を確実に押さえれば、大半の一般的な攻撃を防ぐ基盤が構築できます。

NIST CSFが「何を管理すべきか」を示すフレームワークであるのに対し、CIS Controlsは「具体的に何をすべきか」を示す実装ガイドです。

両者を組み合わせると、戦略と実行の両面をカバーできます。

④ PCI DSS(クレジットカード業界の標準)

PCI DSS(Payment Card Industry Data Security Standard)は、クレジットカード情報を取り扱う全ての事業者に適用される国際的なセキュリティ基準です。

現在の最新バージョンはv4.0.1で、2025年3月31日に51の「将来日付要件」が必須化され、全64の新規・更新要件が完全に適用されています。

12の要件は大きく6つのカテゴリに分かれます。

- ネットワークセキュリティとして、ファイアウォールの設置と管理、デフォルトパスワードの変更

- カード会員データの保護として、保存データの保護、伝送時の暗号化

- 脆弱性管理として、マルウェア対策、安全なシステムとアプリケーションの開発

- アクセス制御として、業務上の必要性に基づくアクセス制限、ユーザーIDの割り当て、物理アクセス制限

- 監視とテストとして、ネットワークリソースへのアクセスの追跡と監視、セキュリティテストの定期実施

- ポリシー維持として、情報セキュリティポリシーの維持

v4.0の大きな変更点として、ディスクレベルの暗号化がカード会員データの保護として認められなくなり、ファイルレベルやカラムレベルの暗号化が必要になりました。

パスワード要件も最低12文字に引き上げられ、多要素認証(MFA)の適用範囲も拡大されています。

違反時には、カードブランドから月額5,000ドル〜100,000ドルの罰金が科される可能性があるため、EC事業者やカード決済に関わる企業は確実な準拠が求められます。

⑤ MITRE ATT&CK(攻撃者視点の脅威分析)

MITRE ATT&CKは、実際のサイバー攻撃で観測された攻撃者の戦術(Tactics)、技術(Techniques)、手順(Procedures)を体系化したナレッジベースです。

他のフレームワークが「守る側」の視点で構築されているのに対し、ATT&CKは「攻撃者が実際に何をするか」を可視化するという、まったく異なるアプローチを取っています。

ATT&CKは4つの階層で構造化されています。

- タクティクス(戦術)は攻撃者の目的です。初期アクセス、権限昇格、横展開などが該当します

- テクニック(技術)は目的を達成するための具体的手法です。フィッシング、パスワードスプレーなどがあります

- サブテクニックはテクニックの詳細な分類です

- プロシージャ(手順)は特定の攻撃グループが使用した実際の実行方法です

SOC(Security Operations Center)やインシデントレスポンスの現場では、ATT&CKをベースに検知ルールを構築したり、攻撃シナリオに基づくレッドチーム演習を設計したりする活用法が広まっています。

ただし、ATT&CKは「何を検知・防御すべきか」の参照モデルであり、それ単体で組織のセキュリティ管理体制を構築するものではありません。

NIST CSFやISMSで管理体制を整え、ATT&CKで脅威ベースの検知・防御を深掘りするという組み合わせが効果的です。

⑥ サイバーセキュリティ経営ガイドライン(経産省)

サイバーセキュリティ経営ガイドラインは、経済産業省とIPAが共同で策定した、日本企業の経営者向けセキュリティ指針です。

最新のVer 3.0は2023年3月に公開されています。

(引用元:経済産業省「サイバーセキュリティ経営ガイドラインと支援ツール」)

このガイドラインは「3原則」と「重要10項目」で構成されています。

土台となる3原則はこちらです。

- 経営者がリーダーシップをとってサイバーセキュリティ対策を推進する

- サプライチェーン全体のセキュリティ対策に目を配る

- 関係者との適切なコミュニケーションを確保する

重要10項目には、リスク管理体制の構築、リスクの把握と対応計画策定、PDCA実施、インシデント対応体制の整備などが含まれています。

NIST CSFとの対応関係も明示されているので、日本企業がグローバル標準に沿った対策を推進する際の「翻訳ツール」として使えます。

取締役会や経営会議でセキュリティ投資を議論する際に、経産省ガイドラインの「重要10項目」を起点にすると、経営層の理解を得やすくなります。

IPAは「サイバーセキュリティ経営ガイドライン Ver 3.0実践のためのプラクティス集 第4版」も公開しており、具体的な実践事例が参照できます。

(引用元:IPA「サイバーセキュリティ経営ガイドライン Ver 3.0実践のためのプラクティス集」)

⑦ NIST SP 800-171 / CMMC(防衛調達・サプライチェーン向け)

NIST SP 800-171は、CUI(管理対象非機密情報)を保護するためのセキュリティ要件を定めた米国標準です。

CMMC(Cybersecurity Maturity Model Certification)は、この要件への準拠を第三者認証で担保する仕組みとして米国国防総省が策定しました。

(引用元:PwC Japan「米国国防総省のサプライチェーンに求められるセキュリティ認定CMMC2.0について」)

CMMC 2.0は3つのレベルで構成されています。

- レベル1は連邦契約情報(FCI)の保護で、基本的なサイバーハイジーンが求められます

- レベル2はCUI保護で、NIST SP 800-171の110のセキュリティ要件に準拠する必要があります

- レベル3は最も機密性の高いプログラム向けで、NIST SP 800-172の追加要件を含みます

日本企業への影響も大きく、防衛装備庁は「防衛産業サイバーセキュリティ基準」を策定し、NIST SP 800-171をベースとしたセキュリティ対策をサプライヤーに要求しています。

(引用元:トレンドマイクロ「防衛省のサイバーセキュリティ調達基準の元となったNIST SP 800-171とは?」)

防衛関連以外でも、製造業やテクノロジー企業がグローバルサプライチェーンに参加する際にCMMC準拠を求められるケースが増えています。

2028年に向けて段階的に要件が強化される予定なので、該当する企業は早期の準備が必要です。

NIST CSF 2.0を深掘り|6つの機能とティアを実務で活かす方法

最も検索需要の高いNIST CSF 2.0について、概要にとどまらず実務への適用方法を掘り下げます。

NIST SP800-171対応案件やSOC運用設計・SIEM構築案件の現場でも、CSF 2.0の理解が求められています。

6つのコア機能(GV・ID・PR・DE・RS・RC)の実務への落とし込み

CSF 2.0の6つのコア機能は抽象的に見えますが、現場の課題に直接マッピングすると実践的な指針になります。

(引用元:PwC Japan「NISTサイバーセキュリティフレームワークバージョン2移行のポイントと日本語訳」)

各機能が現場のどんな課題に対応するか、具体的に見ていきます。

| コア機能 | 略称 | 現場でよくある課題 | CSFで実現する具体策 |

|---|

| ガバナンス | GV | セキュリティが経営議題にならない | セキュリティ方針の経営承認、リスク委員会の設置 |

| 識別 | ID | 何を守るべきかわからない | 情報資産台帳の整備、リスクアセスメント実施 |

| 防御 | PR | 対策が属人的でバラバラ | アクセス制御の標準化、教育訓練の体系化 |

| 検知 | DE | 攻撃に気づくのが遅い | SIEM導入、異常検知ルールの整備 |

| 対応 | RS | インシデント時に右往左往する | インシデント対応手順書の整備、机上演習 |

| 復旧 | RC | 復旧計画がない | バックアップ戦略の策定、復旧訓練の定期実施 |

中でも押さえておきたいのが、CSF 2.0で新設されたガバナンス(GV)機能です。

他の5機能の「中心軸」として位置づけられ、経営層の関与とサプライチェーンリスク管理を組織全体で推進する役割を担います。

(引用元:EY Japan「NIST CSF 2.0におけるセキュリティガバナンス強化の方向性とは」)

ガバナンスって、要するに「偉い人がちゃんとセキュリティに関わってね」ってことでしゅか?

ざっくり言えばそうだ。だが本質は、セキュリティを「現場任せ」にせず、経営の意思決定プロセスに組み込むことにある。それがなければ、他の5機能がどれだけ優秀でも組織としては機能しない。

ティア(成熟度レベル)によるギャップ分析の進め方

NIST CSF 2.0のティアは、組織のサイバーセキュリティリスク管理の成熟度をTier 1〜Tier 4の4段階で評価する仕組みです。

自組織の現状(As-Is)と目標状態(To-Be)のギャップを把握し、改善ロードマップを描くために使います。

Tier 1から4まで、各段階の特徴はこうなっています。

- Tier 1(部分的)は、リスク管理が場当たり的で、組織として定まった方針がない状態です

- Tier 2(リスク情報を活用)は、リスクを認識しているものの、組織全体のポリシーとして確立されていない段階です

- Tier 3(反復可能)は、リスク管理がポリシーとして定義され、定期的に見直されている状態です

- Tier 4(適応的)は、リスク管理が継続的に改善され、脅威インテリジェンスに基づいて適応的に対応している段階です

ギャップ分析の進め方としては、まず6つのコア機能ごとに現在のティアレベルを評価します。

次に、目標とするティアレベルを設定し、ギャップが大きい領域から優先的に改善計画を策定します。

IPAが公開しているNIST CSF 2.0のクイックスタートガイド(日本語訳)では、中小企業向けの簡易的な評価手順も紹介されており、初めてギャップ分析に取り組む組織にも参考になります。

(引用元:IPA「セキュリティ関連NIST文書について」)

ここで気をつけたいのは、「全てをTier 4にする」ことが目標ではないという点です。

自組織のリスクプロファイルに応じた適切なティアを設定し、段階的に成熟度を高めていくのが現実的なやり方です。

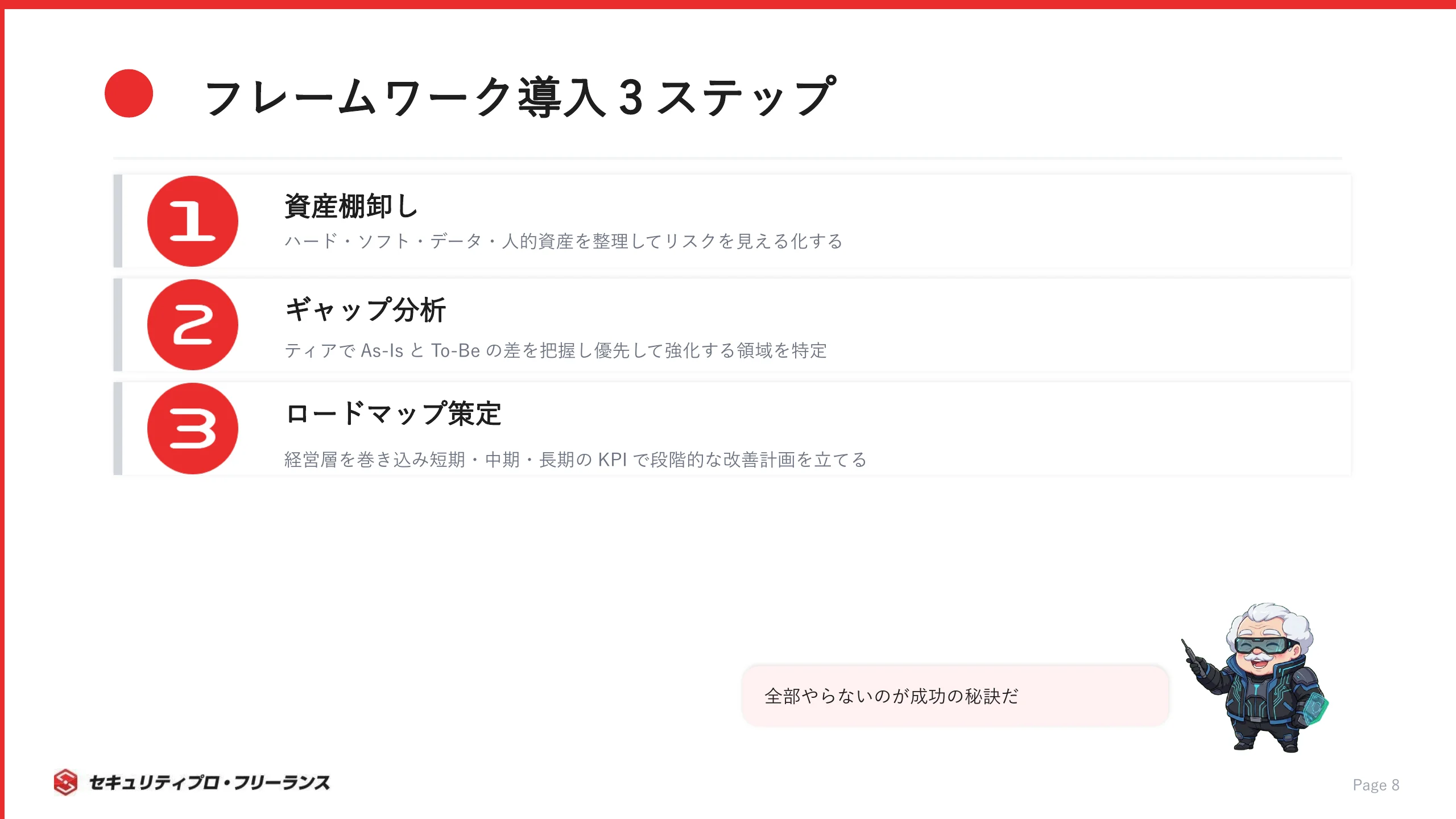

フレームワーク導入の実践ステップ【中小企業でも使える】

フレームワークの理論を理解しても、実際の導入で躓く組織は少なくありません。

ここでは、リソースが限られた中小企業でも取り組める現実的なステップを紹介します。

STEP 1:資産棚卸しとリスクアセスメント

フレームワーク導入の最初の一歩は、「何を守るべきか」を明確にすることです。

守るべき資産が把握できていなければ、どんな対策も的外れになります。

資産棚卸しで整理すべき情報は、大きく4つに分かれます。

- ハードウェア資産として、サーバー、PC、ネットワーク機器、IoTデバイス

- ソフトウェア資産として、業務アプリケーション、クラウドサービス、開発ツール

- データ資産として、顧客情報、知的財産、財務データ、従業員情報

- 人的資産として、セキュリティ担当者、外部委託先、特権アクセス保持者

棚卸しが完了したら、各資産に対してリスクアセスメントを実施します。

リスクは「脅威の発生可能性 × 影響の大きさ」のマトリクスで評価するのが一般的です。

IPAが提供する「情報セキュリティ対策ベンチマーク」や、CIS Controlsの「CIS RAM(Risk Assessment Method)」といった無料ツールを活用すれば、専門知識が限られた組織でもリスクアセスメントに取り組めます。

まずは完璧を目指さず、主要な資産とリスクの概要を「見える化」するところから始めてみてください。

STEP 2:ティアによるギャップ分析と優先領域の特定

資産棚卸しとリスクアセスメントが完了したら、NIST CSFのティアを使って自組織の現在地を評価します。

具体的には、4つのステップで進めます。

| ステップ | 内容 | ポイント |

|---|

| As-Is評価 | 6機能ごとに現在のティアを判定 | 客観的な証跡に基づく |

| To-Be設定 | 組織のリスク許容度に応じた目標ティアを設定 | 全てTier 4を目指す必要はない |

| ギャップ特定 | As-IsとTo-Beの差分を機能ごとに可視化 | 差分が大きい領域を特定 |

| 優先順位づけ | 事業影響度・対応コスト・実現可能性で順位づけ | 「全部やらない」判断の根拠を作る |

「全部やろうとしない」ことが、実は導入成功の最大のポイントです。

中小企業では、IG1レベル(CIS Controls)の基本対策を確実に実装することが、最もコストパフォーマンスの高い進め方になります。

IPAのNIST CSF 2.0クイックスタートガイド(中小企業向け)も、限られたリソースでの段階的な取り組みを推奨しています。

STEP 3:経営層を巻き込んだロードマップ策定

ギャップ分析の結果を元に、経営層と連携して改善ロードマップを策定します。

現状分析・ロードマップ策定案件が存在するように、この工程自体が専門的なスキルを要する業務です。

経営層への説明では、技術用語を避け、リスクベースの言語で伝えることが鍵になります。

たとえば、こんな言い換えが効果的です。

- 「ファイアウォールを更新したい」ではなく「顧客データ漏洩リスクを〇%低減したい」

- ティアの現在値と目標値を示し、達成に必要な投資額を提示する

- 法規制違反時の罰金や事業停止リスクを金額で示す

- 同業他社のインシデント事例を引用し、経営判断の緊急性を伝える

ロードマップは短期(3ヶ月)・中期(1年)・長期(3年)で構成し、各フェーズでのKPIを設定します。

例えば、短期では「資産台帳の完成と主要リスクの洗い出し」、中期では「Tier 2への到達」、長期では「Tier 3の定着」といった設定が考えられます。

セキュリティ要件定義案件のように、フレームワーク導入初期の要件定義フェーズを支援する専門人材のニーズも高まっています。

よくある導入の失敗パターンと回避策

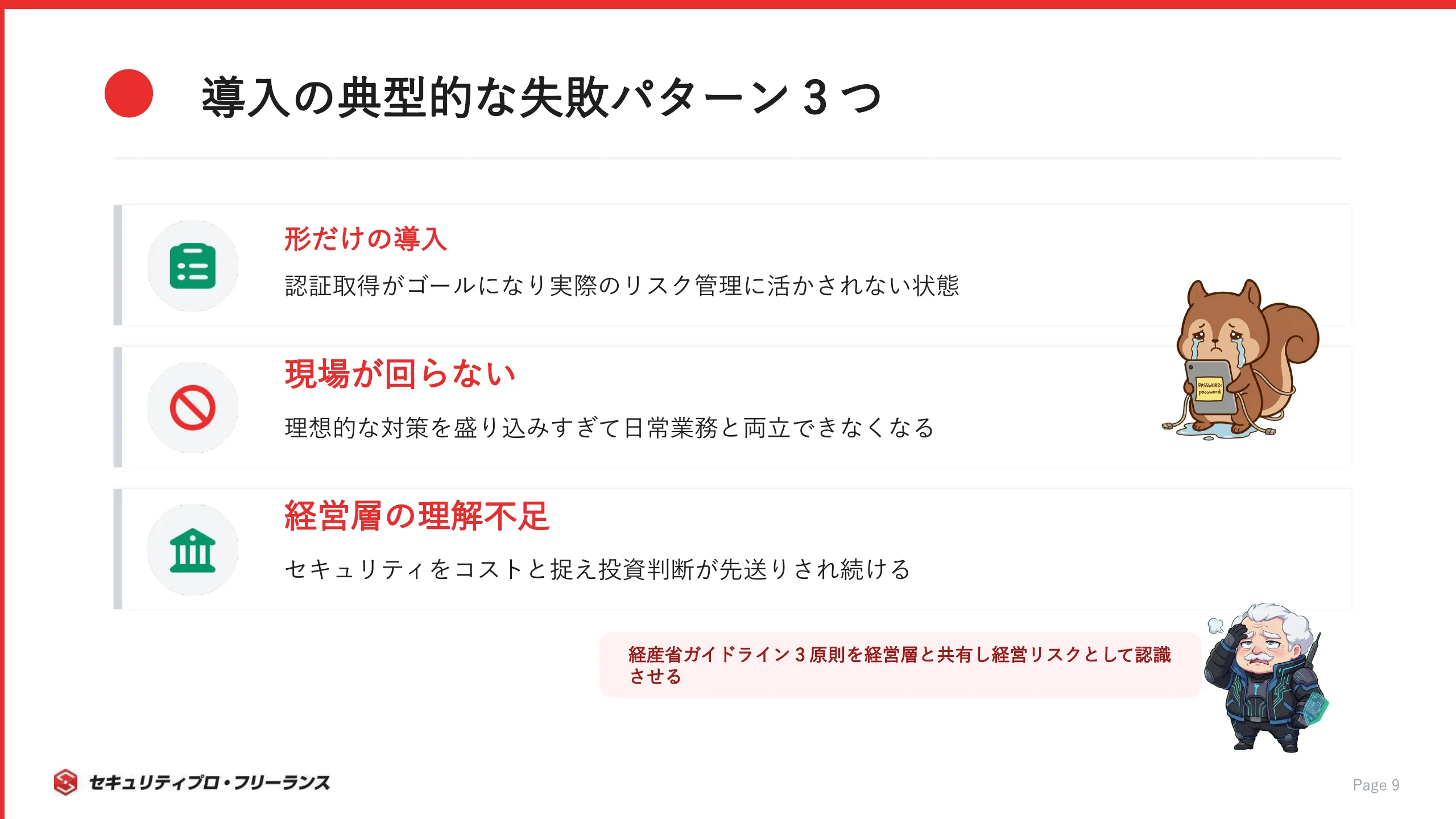

フレームワーク導入で典型的な失敗パターンを3つ紹介します。

事前に把握しておけば、自組織での導入をスムーズに進められます。

失敗パターン1:形だけの導入

認証取得やコンプライアンス対応がゴールになり、実際のリスク管理に活かされないケースです。

回避策として、フレームワークの各要素が「どのリスクを低減するか」を常に紐づけて管理するのが有効です。

失敗パターン2:現場が回らない

理想的な対策を盛り込みすぎて、日常業務と両立できなくなるケースです。

CIS ControlsのIG1から段階的に取り組み、現場の負荷を考慮した優先順位づけを行うことで回避できます。

失敗パターン3:経営層の理解不足

セキュリティを「コスト」と捉え、投資判断が先送りされるケースです。

サイバーセキュリティ経営ガイドラインの「3原則」を経営層に共有し、経営リスクとしての認識を促すことが効果的です。

う…3つとも心当たりがあるでしゅ。うちの会社、ISMSの認証は取ったけど棚の奥にしまってあるでしゅよ…。

それが典型的な「形だけの導入」だ。フレームワークは額に飾るものじゃない。日々のオペレーションに溶け込ませてこそ意味がある。チップス、お前のところから変えていけ。

セキュリティフレームワークの知識がキャリアを変える理由

フレームワークの知識は、組織のセキュリティを強化するだけでなく、エンジニア自身の市場価値を引き上げます。

セキュリティエンジニアのキャリア戦略記事でも、フレームワーク理解の重要性が繰り返し取り上げられています。

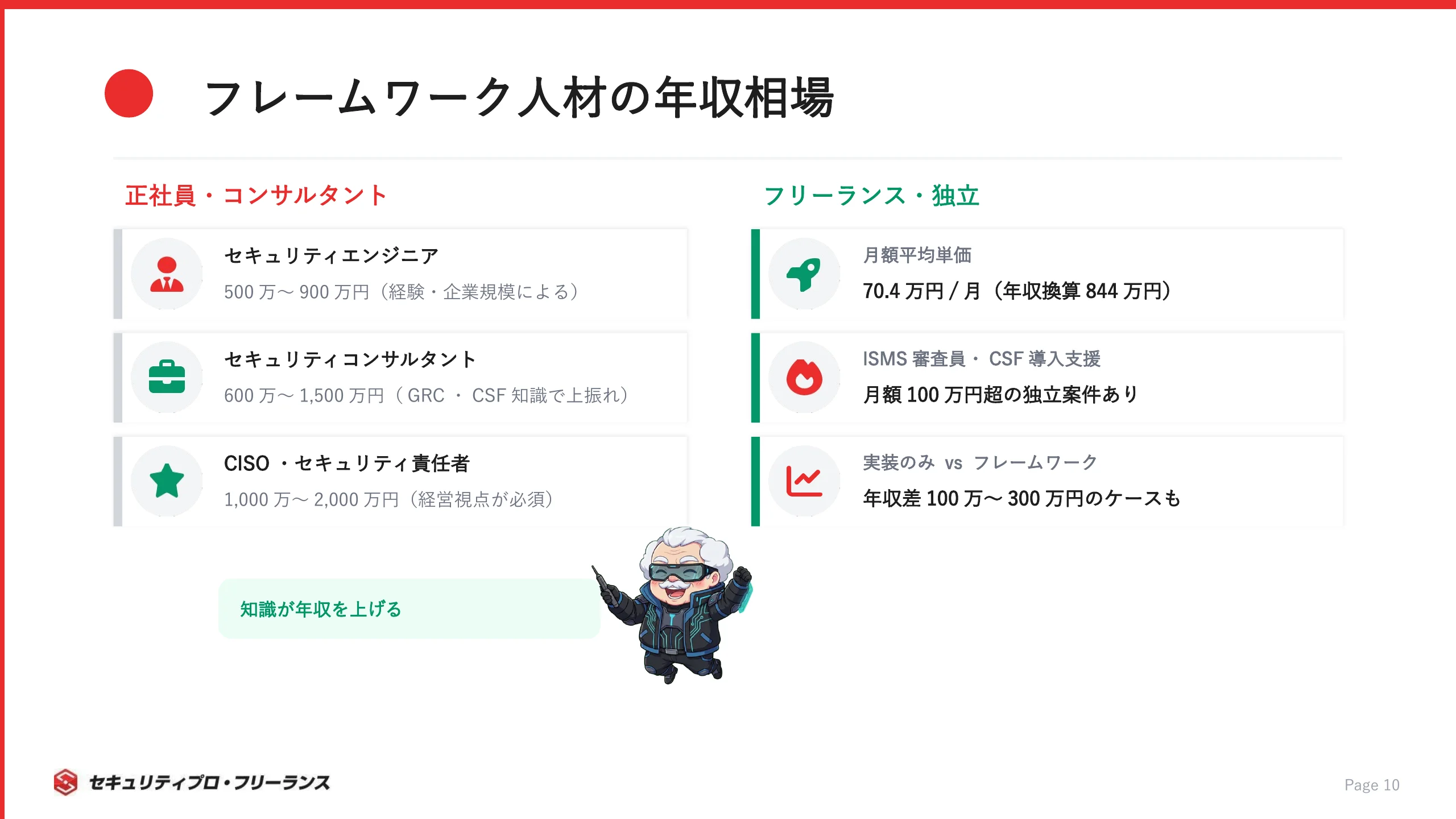

フレームワーク人材の需要と年収相場

セキュリティ人材の需要は年々拡大しており、ISC2の2025年版「Cybersecurity Workforce Study」によると、日本では約11万人の人材が不足しています。

需給ギャップは97.6%に達し、供給人材の約2倍近い需要がある状況です。

(引用元:ISC2「Cybersecurity Workforce Study」)

しかも、課題は単なる「人員不足」から「スキル不足」へ移行しています。

フレームワークを理解し経営層と対話できる人材の価値が、さらに上がっているわけです。

(引用元:ITmedia「『人手不足』は終わったが『スキル不足』が企業を壊す?」)

現在の年収相場を見てみましょう。

| ポジション | 年収レンジ | 備考 |

|---|

| セキュリティエンジニア(正社員) | 500万〜900万円 | 経験・企業規模による |

| セキュリティコンサルタント | 600万〜1,500万円 | GRC・NIST CSF知識で上振れ |

| フリーランス(月額単価) | 55万〜200万円/月 | 平均70.4万円/月(年収換算844万円) |

| CISO / セキュリティ責任者 | 1,000万〜2,000万円 | 経営視点が必須 |

(引用元:エンジニアファクトリー「セキュリティエンジニアの年収・給料」)

ここで見逃せないのは、「実装だけの人」と「フレームワークを語れる人」の年収差です。

ツールの設定やインシデント対応はできるがフレームワークの知識がないエンジニアと、リスク管理の全体像を描きながら経営層と対話できるエンジニアでは、年収に100万〜300万円の差がつくケースも珍しくありません。

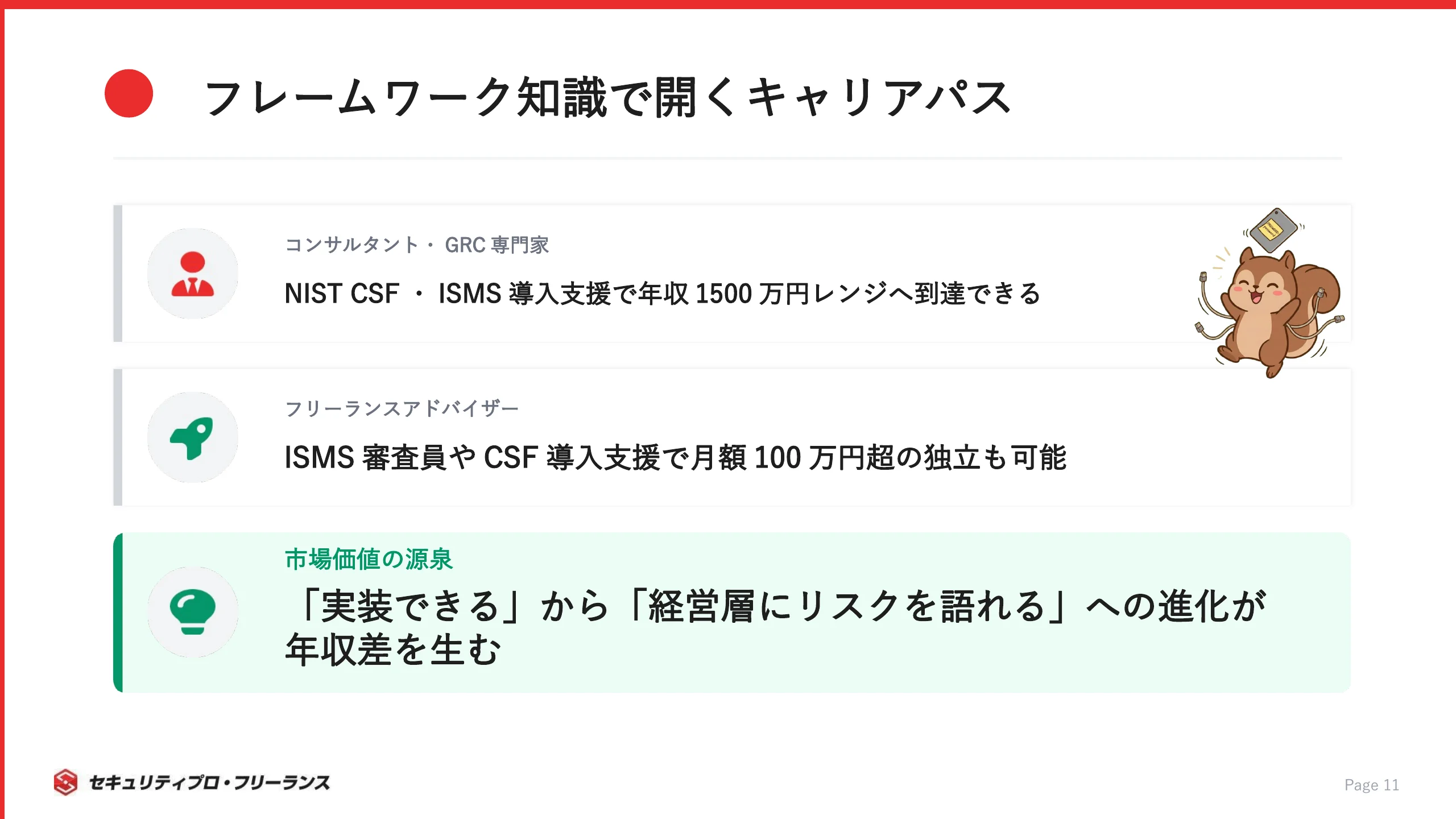

フレームワーク知識を活かせるキャリアパス

フレームワークの知識を武器にすると、キャリアの選択肢が一気に広がります。

- セキュリティコンサルタントは、NIST CSFやISMSに基づく組織のセキュリティ体制構築を支援します。年収600万〜1,500万円

- CISO補佐やセキュリティマネージャーは、経営層と現場の橋渡し役です。ガバナンス機能の実装推進者として活躍できます

- GRC専門家は、ガバナンス・リスク・コンプライアンスの統合管理を担います。法規制対応の需要増で注目度が上がっています

- フリーランスアドバイザーは、ISMS審査員やNIST CSF導入支援として独立する道です。月額100万円超の案件もあります

- セキュリティPMOは、フレームワーク導入プロジェクトの統括を担います。複数のフレームワーク横断の知識が活きるポジションです

セキュリティプロ・フリーランスでは、これらのポジションに対応する案件が多数掲載されています。

フレームワーク知識を実務で証明できれば、キャリアの選択肢は確実に広がります。

ボス、フレームワークを勉強したら年収が上がるかもしれないでしゅか!? やる気出てきたでしゅ!

フレームワークを「知っている」だけじゃダメだ。それを使って組織の課題を解決し、経営層にリスクを語れるようになって初めて市場価値が上がる。チップス、まずはNIST CSFの6機能を自分の会社に当てはめて考えてみろ。

よくある質問(FAQ)

ISMSとNIST CSFの違いは?どちらを選ぶべき?

ISMSとNIST CSFは目的が異なります。

ISMSは第三者認証を通じて情報セキュリティの信頼性を対外的に証明するための規格です。

NIST CSFは認証制度ではなく、リスク管理の継続的改善を目的としたフレームワークです。

選択の基準は「何を達成したいか」で決まります。

- 取引先や顧客への信頼性証明が目的 → ISMSの認証取得

- 自組織のリスク管理レベルを段階的に向上させたい → NIST CSF

- 両方の目的がある → ISMSで基盤を整え、NIST CSFで深度を上げる併用アプローチ

コスト面では、ISMSは審査費用(初回100万〜300万円程度)が発生しますが、NIST CSFは自主的な取り組みのため直接的な費用は抑えられます。

NIST CSF 2.0で追加されたガバナンス機能とは?

ガバナンス(Govern / GV)は、CSF 2.0で新設された6つ目のコア機能です。

サイバーセキュリティリスクマネジメントの戦略・方針・監視体制を確立し、組織全体に浸透させる役割を担います。

具体的には、経営層のサイバーセキュリティに対する責任の明確化、リスク管理方針の策定と周知、サプライチェーンリスク管理の統合などが含まれます。

他の5つの機能(識別・防御・検知・対応・復旧)に対して「何を優先的に取り組むべきか」を意思決定する、いわば「司令塔」です。

この機能が追加された背景には、セキュリティが技術部門だけの問題ではなく経営課題であるという認識の高まりがあります。

中小企業でもフレームワーク導入は必要?

中小企業こそフレームワーク導入の恩恵を受けやすいといえます。

サイバー攻撃者は大企業だけを狙うわけではなく、セキュリティ対策が手薄な中小企業をサプライチェーン攻撃の入り口として利用するケースが増えているためです。

「大企業向けのフレームワークは中小企業には重すぎる」という懸念はもっともですが、全てを一度に実装する必要はありません。

IPAが公開しているNIST CSF 2.0のクイックスタートガイド(中小企業向け)や、CIS ControlsのIG1(56項目)から始める段階的なやり方が推奨されます。

IPA「2024年度 中小企業における情報セキュリティ対策に関する実態調査」によると、情報セキュリティ対策の課題として「専門人材の確保・育成」が32.9%で挙げられており、外部の専門人材を活用しながらフレームワーク導入を進めることも現実的な選択肢です。

(引用元:IPA「2024年度 中小企業における情報セキュリティ対策に関する実態調査 報告書」)

セキュリティフレームワークに関連する資格は?

フレームワーク知識を体系的に証明できる主な資格は次の5つです。

- CISSP(Certified Information Systems Security Professional)はセキュリティ全般の国際資格で、NIST CSFを含む幅広い知識が問われます

- CISM(Certified Information Security Manager)は情報セキュリティマネジメントに特化しており、ガバナンス・リスク管理の知識が重視されます

- 情報処理安全確保支援士(登録セキスペ)は日本の国家資格で、実務経験と継続教育が求められます

- ISMS審査員(ISO 27001)はISMS認証審査を行う資格で、コンサルタントとしても活躍できます

- CompTIA Security+はセキュリティの基礎知識を証明するエントリーレベル資格です

キャリアの方向性に応じて選ぶのがおすすめです。

コンサルタント志望ならCISSPやCISM、実務寄りなら情報処理安全確保支援士、審査・監査方面ならISMS審査員が効果的です。

まとめ:フレームワークを「知っている」から「使いこなせる」へ

この記事では、サイバーセキュリティフレームワークの基本概念から主要7種の比較、NIST CSF 2.0の実務活用、導入ステップ、そしてキャリアへの影響までを解説しました。

押さえるべきポイントを振り返ります。

- サイバーセキュリティフレームワークは、場当たり的な対策から体系的なリスク管理へ移行するための「設計図」

- NIST CSF 2.0では「ガバナンス」が追加され、経営層の関与がフレームワークの中心に据えられた

- 導入は「全部やらない」がコツ。CIS ControlsのIG1やNIST CSFのティア評価で優先順位をつける

- フレームワーク知識は年収600万〜1,500万円のキャリアレンジを開く武器になる

- 中小企業でもIPAのクイックスタートガイドを活用し、段階的に取り組める

フレームワークを「知っている」だけでは、現場も自分のキャリアも変わりません。

自組織のリスクアセスメントに実際に適用し、経営層との対話に活かしてこそ、真の価値が生まれます。

セキュリティPMO案件のように、フレームワークの知識を実践レベルで活かせるポジションは確実に増えています。

フレームワークは武器だ。だが、使いこなせなければただの飾りに過ぎない。チップス、まずは自分の会社でNIST CSFのティア評価をやってみろ。そこから全てが始まる。

フレームワーク知識を武器にキャリアの幅を広げたい方は、セキュリティプロ・フリーランスをぜひチェックしてください。

ISMSやNIST CSF対応案件を含め、フレームワーク知識を直接活かせるポジションが現在200件以上掲載されています。

案件はスキルや経験年数で絞り込めるので、自分に合ったポジションを効率的に見つけられます。