「昔のウイルス事件って、今のセキュリティ対策にも関係あるの?」 「メールの添付ファイルを開いただけで感染するって、本当にそんなことがあったの?」

ボス、「ILOVEYOU」っていうウイルスがあったって聞いたんすけど、名前がなんかロマンチックでしゅね!

それがまさにラブレターで感染したんだ。

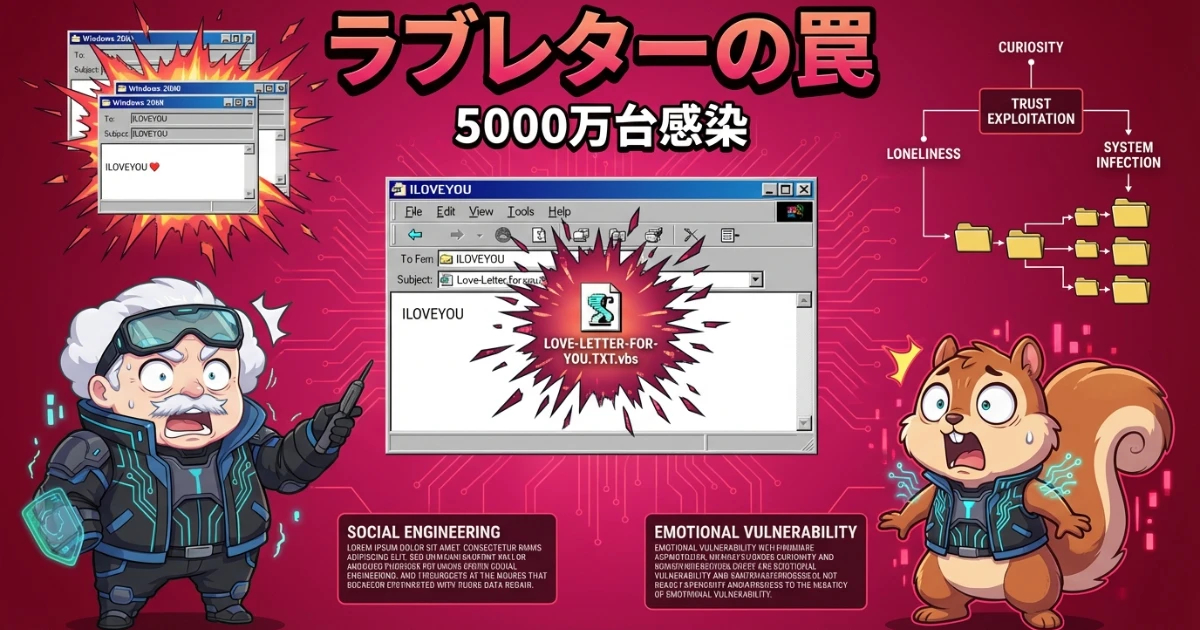

2000年5月に発生したILOVEYOUウイルスは、メールの添付ファイルを通じて爆発的に拡散し、わずか数日で世界中に甚大な被害をもたらしました。

この記事では、ILOVEYOUウイルスの全貌を振り返りながら、セキュリティエンジニアとして押さえておくべきポイントを整理します。

ILOVEYOUウイルスがどのように世界中へ拡散したのか

VBScriptと拡張子の仕組みを悪用した攻撃手法の詳細

数千万台の感染と100億ドル超の被害が生まれた背景

現代のメール攻撃にも通じるソーシャルエンジニアリング対策

過去のインシデントを知ることは、未来の脅威に備える第一歩です。

目次

ILOVEYOUウイルスとは何だったのか

2000年に登場したILOVEYOUウイルスは、メールを媒介とするワームの中でも史上最悪クラスの被害を出した事件です。

2000年5月4日に始まった世界規模の感染

ILOVEYOUウイルスの感染が最初に確認されたのは、2000年5月4日のフィリピン・マニラでした。

受信者がこの添付ファイルを開くと、ウイルスはまずPC内の画像ファイルや文書ファイルを上書きして破壊します。

感染拡大のスピードは驚異的でした。

STEP

5月4日:フィリピンで最初の感染を確認

マニラのPCから最初のILOVEYOUメールが送信され、アジア圏を中心に拡散が始まりました。

STEP

同日中:ヨーロッパ・北米へ連鎖拡大

時差を追いかけるように欧米のオフィスが業務を開始すると、感染は爆発的に増加。

STEP

10日間で5,000万件以上の感染報告

発生から10日間で、世界中のインターネット接続PCの約10%にあたる5,000万台以上が感染したと報告されています。ILOVEYOU – Wikipedia )

たった一通のメールから始まった感染が、10日で世界のPC環境を麻痺させる。

作成者オネル・デ・グズマンの動機

ILOVEYOUウイルスを作成したのは、フィリピン・マニラのAMAコンピュータ大学に通っていたオネル・デ・グズマンという学生でした。

デ・グズマンは「インターネットへのアクセスは人権である」という信念を持ち、他人のインターネット接続情報を盗み出すトロイの木馬プログラムを卒業論文のテーマとして提出しました。

デ・グズマンの背景をまとめると、以下のようになります。

項目 内容 氏名 オネル・デ・グズマン(Onel de Guzman) 年齢(当時) 24歳 所属 AMAコンピュータ大学(フィリピン・マニラ) 動機 インターネット接続費用への不満、アクセス権の主張 法的処分 不起訴(当時フィリピンにサイバー犯罪法がなかったため)

注目すべきは、デ・グズマンが起訴されなかったという点です。

えっ、捕まらなかったんでしゅか!?

法律がなければ裁けない。

なぜ「ILOVEYOU」は世界中に広がったのか

単純なVBScriptのワームが、なぜこれほどの速度で世界中に拡散したのか。

VBScriptと拡張子の盲点を突いた仕組み

ILOVEYOUウイルスの正体は、VBScript(Visual Basic Scripting Edition)で記述されたワームです。

最大のポイントは、添付ファイルの名前です。

ウイルスが実行された後の動作を整理すると、以下のようになります。

PC内の.jpg、.jpeg、.doc、.css、.jsなどのファイルを自身のコピーで上書きし破壊する

MP3ファイルは削除せず隠しファイルに変更する

Windowsのシステムディレクトリに自身をコピーし、レジストリを書き換えて自動起動を確保する

Outlookのアドレス帳にある全連絡先へ同じメールを自動送信する

キャッシュされたパスワードを収集し、外部のメールアドレスへ送信する

ファイルの破壊、自動拡散、パスワード窃取という三つの機能が、たった数十行のスクリプトに詰め込まれていたわけです。

人間の心理を突くソーシャルエンジニアリング

ILOVEYOUウイルスの拡散力を決定づけたのは、技術面よりもむしろ「件名」の力でした。

「誰が自分にラブレターを?」と気になってしまうのは自然な感情です。

ILOVEYOUが活用したソーシャルエンジニアリングの要素を分解すると、以下のポイントが見えてきます。

要素 手口の詳細 感情の刺激 「I LOVE YOU」という件名で好奇心・期待感を煽る 信頼の悪用 送信元が知人のアドレスのため警戒心が下がる 偽装 二重拡張子でテキストファイルに見せかける 緊急性の演出 「kindly check」という依頼形式で即座の行動を促す

これらの手法は、2000年当時に限った話ではありません。

うわぁ……オイラも「至急確認してください」みたいなメール、つい開いちゃいそうでしゅ……。

だから危険なんだ。

被害の全貌と世界への衝撃

ILOVEYOUウイルスが残した被害の規模は、それまでのコンピュータウイルスの常識を大きく覆すものでした。

数千万台の感染と100億ドルの損失

ILOVEYOUウイルスの被害規模は、発生から10日間で5,000万件以上の感染が報告されるという前代未聞のスケールに達しました。ILOVEYOU – Wikipedia )

経済的損失の推定額は、情報源によって幅がありますが、概ね100億〜150億ドル(当時のレートで約1兆〜1.5兆円)と見積もられています。

被害の内訳を数字で見ると、そのインパクトがよくわかります。

感染報告数:10日間で5,000万件以上

感染率:世界のインターネット接続PCの約10%

経済損失:推定100億〜150億米ドル

米陸軍の被害:2,258台のワークステーションが感染、復旧費用約79,200ドル

拡散速度:発生からわずか6時間で世界規模に拡大

(引用元:ILOVEYOU – Wikipedia 、Uprise Partners – ILOVEYOU Virus: Happy 25th Anniversary )

6時間で世界規模、10日で5,000万件。

政府機関や大企業が機能停止に追い込まれた

ILOVEYOUウイルスの影響は、個人ユーザーだけにとどまりませんでした。

被害を受けた主な組織は以下の通りです。

組織 被害状況 米国防総省(ペンタゴン) メールシステムを全面停止 CIA(中央情報局) 業務に重大な支障が発生 米陸軍 2,258台のワークステーションが感染 英国議会 メールシステムを一時停止 デンマーク議会 メールシステムを一時停止 フォード・モーター 全社のメールサービスを停止 AT&T メールサービスを停止 マイクロソフト メールシステムを停止して対応

(引用元:ILOVEYOU – Wikipedia 、HISTORY – How the Infamous Computer Worm Wreaked Havoc )

国家の安全保障を担う機関から世界的な大企業まで、メールという日常業務のインフラが止まったことで、業務全体が麻痺した点に注目すべきです。

ちなみにマイクロソフト自身がOutlookの脆弱性を突かれてメールを止めざるを得なかったという事実は、皮肉としか言いようがありません。

ペンタゴンやCIAまで!?

逆にいえば、それだけメールに依存した業務体制だったということだ。

ILOVEYOUが残した教訓とセキュリティの進化

壊滅的な被害を出したILOVEYOUウイルスですが、この事件がきっかけとなって法整備やセキュリティ技術が大きく前進した面もあります。

フィリピンのサイバー犯罪法制定のきっかけに

前述のとおり、ILOVEYOUウイルスの作成者であるオネル・デ・グズマンは起訴されませんでした。

ILOVEYOUウイルスが法整備に与えた影響は、以下のように整理できます。

フィリピンで2000年6月に電子商取引法が制定され、コンピュータ犯罪が処罰対象に

2012年にはより包括的な「サイバー犯罪防止法(Republic Act No. 10175)」が成立

欧州では2001年にサイバー犯罪条約(ブダペスト条約)が採択され、国際的な法的枠組みが整備された

各国でコンピュータウイルス作成罪や不正アクセス禁止法の整備が加速した

「技術的な対策だけではサイバー犯罪は防げない」という認識が広まり、法律・制度面からの対策が本格化したのは、ILOVEYOUウイルスがもたらした数少ないプラスの側面です。

現代のメール攻撃にも通じる教訓

ILOVEYOUウイルスから25年以上が経過しましたが、メールを介した攻撃は今も主要な脅威であり続けています。

IPA(独立行政法人 情報処理推進機構)が毎年発表する「情報セキュリティ10大脅威」では、「フィッシングによる個人情報等の詐取」や「ランサムウェアによる被害」が常に上位にランクインしています。IPA 情報セキュリティ10大脅威 2025 )

ILOVEYOUの教訓を現代の対策に活かすために、押さえておきたいポイントは以下の通りです。

メールフィルタリングやサンドボックスで添付ファイルを事前に検査する仕組みを導入する

不要なスクリプト実行環境(マクロ、VBScriptなど)を組織ポリシーで無効化する

ファイル拡張子を常に表示する設定をグループポリシーで強制する

従業員向けのセキュリティ教育で、不審なメールの見分け方を定期的に訓練する

メール以外の連絡手段で送信者に直接確認する習慣を根付かせる

技術的な防御は年々進化していますが、攻撃者が狙うのは依然として「人間の判断ミス」です。

結局、技術だけじゃダメで、人の教育も大事ってことでしゅね……。

ふふふ、やっと気づいたか。

まとめ

ILOVEYOUウイルスは、2000年にたった一通のメールから始まり、わずか10日間で世界中の5,000万台以上のPCに感染しました。

この事件の核心は、攻撃手段が高度な技術ではなく「人間の心理」だったという点にあります。

セキュリティエンジニアとして大切なのは、過去の事件を「昔の話」で片付けないこと。