「パッチ管理って正直めんどくさい、後回しにしても大丈夫でしょ?」

こんな疑問を持っている方は、意外と多いかもしれません。

ボス、ワームって虫でしゅか?

チップス、油断するな。

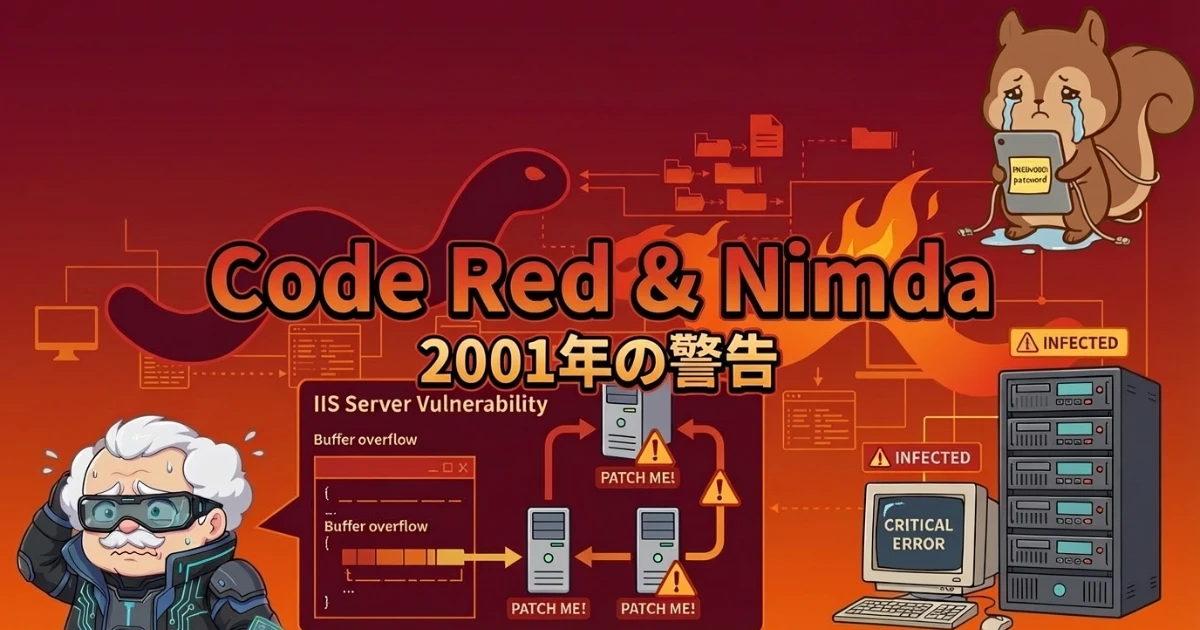

2001年のCode RedとNimdaは、パッチ未適用のサーバーやクライアントを容赦なく攻撃し、世界で26億ドル以上の被害をもたらしました。

Code RedとNimdaが世界中に広がった経緯と技術的な仕組み

パッチ管理を怠ることで発生するリスクの具体的な規模感

「多層防御」の考え方と、今日のセキュリティ業務への活かし方

25年前の事件でありながら、ここから得られる気づきは驚くほど新鮮です。

目次

2001年、インターネットを揺るがした2つのワーム

2001年の夏から秋にかけて、インターネットは立て続けに2つの大規模ワームに襲われました。

Code Redの出現と爆発的な感染拡大

2001年7月、Microsoft IIS(Internet Information Services)を標的にしたワーム「Code Red」が突如としてインターネット上に姿を現しました。

驚くべきはその感染スピードです。

感染のメカニズムは、以下のような流れで進みました。

STEP

ランダムなIPアドレスを生成

Code Redは自動的にランダムなIPアドレスを大量に生成し、次の標的を探し続けました。

STEP

IISの脆弱性を突いて侵入

対象サーバーのポート80にHTTPリクエストを送り、バッファオーバーフローの脆弱性(MS01-033)を悪用して侵入しました。

STEP

自身を複製して次のターゲットへ

感染に成功すると自身のコピーをメモリ上で実行し、さらに新たなIPアドレスへ攻撃を仕掛けるという連鎖が続きました。

まさに「ネットにつないだ瞬間に感染する」という恐ろしい状態でした。

Nimdaが見せた「複合型攻撃」の恐怖

Code Redの衝撃が冷めやらぬ2001年9月18日、今度は「Nimda」というワームがインターネット上に出現しました。

Nimdaの恐ろしさは、感染経路の多さにあります。

Nimdaの5つの感染経路をまとめると次の通りです。

感染経路 具体的な手口 メールの添付ファイル readme.exeという添付ファイルを自動送信。プレビューだけで感染するケースもあった IISの脆弱性 Code Red IIが残したバックドアや、既知のIIS脆弱性を悪用 ネットワーク共有 Windowsの共有フォルダ経由で社内ネットワーク内を拡散 Webサイトの閲覧 改ざんされたWebページにJavaScriptを埋め込み、閲覧者に感染させた Code Red IIのバックドア 先行するCode Red IIが仕込んだバックドアを再利用して侵入

え、Webサイトを見ただけで感染するんでしゅか!?

そうだ。Nimdaの本質は「どれかひとつを防いでも、別の経路から入ってくる」という点にある。

Code Red IIが残したバックドアをNimdaが利用するという「ワーム同士の連携」も、当時のセキュリティ関係者に大きな衝撃を与えました。

Code RedとNimdaはどのように感染を広げたのか

2つのワームがこれほど猛威を振るった背景には、巧妙な技術的メカニズムがあります。

IISの脆弱性を突いたCode Redの仕組み

Code Redが悪用したのは、Microsoft IIS のインデックスサービスに存在した「バッファオーバーフロー」の脆弱性です。

Code Redの技術的な特徴として注目すべきポイントは以下の通りです。

ファイルに書き込まず、メモリ上だけで動作する「ファイルレス」型ワームだった

HTTPリクエスト1つで感染が成立するため、ファイアウォールでの検知が難しかった

毎月1〜19日は感染拡大、20〜27日はDDoS攻撃、28日以降は休眠というスケジュールで動いていた

DDoS攻撃のターゲットにはホワイトハウスのWebサーバーIPアドレスが含まれていた

特にファイルレスで動作するという特徴は、当時のウイルス対策ソフトにとって盲点でした。

5つの感染経路を持つNimdaの巧妙さ

Nimdaが衝撃的だったのは、それまでのワームが使っていた手法を「全部盛り」にした点です。

Nimdaの技術的な巧妙さを整理すると、以下のようになります。

メールではMIMEヘッダの脆弱性(MS01-020)を利用し、添付ファイルを開かなくてもプレビューだけで感染させた

感染したIISサーバーのWebページにJavaScriptを自動挿入し、閲覧者のPCにも感染を広げた

Windowsのネットワーク共有を使い、アクセス可能なフォルダにワームのコピーを散布した

Code Red IIが残したバックドア(root.exe)を探索し、すでに侵入済みのサーバーを再利用した

過去のワームやウイルスが個別に使っていた手法を、Nimdaは1つのワームに詰め込んでしまいました。JPCERT/CC インターネットセキュリティの歴史 第11回 )。

被害の実態と世界に与えたインパクト

Code RedとNimdaは、技術的にインパクトがあっただけではありません。

数字で見るCode Redの被害規模

Code Redの被害は、感染速度と経済的損失の両面で当時の記録を塗り替えました。

項目 数値 感染台数(7月19日時点) 約35万9,000台 感染にかかった時間 約14時間 ピーク時の感染速度 毎分2,000台以上 経済的被害総額(亜種含む) 26億ドル以上(当時のレートで約3,100億円)

この数字を見ると、「たかがワーム」とは到底いえません。CAIDA Analysis of Code-Red )。

さらにCode Red IIという亜種は、感染サーバーにバックドアを仕掛けるという悪質な変化を遂げました。

Nimdaがもたらした経済的損失と社会的混乱

Nimdaの被害規模は、Code Redをさらに上回りました。

企業に与えた影響を整理すると、以下のようなものが挙げられます。

社内ネットワークへの感染拡大を防ぐため、多くの企業がネットワークを一時遮断した

メールシステムが麻痺し、ビジネスコミュニケーションが途絶えた

改ざんされたWebサイト経由で顧客のPCにも二次感染が広がった

復旧作業のために多大な人的リソースとコストが発生した

Nimdaの出現は2001年9月18日で、9月11日の米国同時多発テロからわずか1週間後でした。

700億円って……想像がつかないでしゅ。

ああ。あの頃のセキュリティ業界は、まさに嵐の真っ只中だった。

なぜ防げなかったのか

パッチは出ていた、脆弱性も公表されていた。

パッチ適用の遅れが生んだ致命的な隙

Code Redが悪用した脆弱性(MS01-033)に対するパッチは、ワームの大流行より1か月前の2001年6月18日に公開されていました。

パッチが適用されなかった背景には、次のような要因がありました。

IISが有効になっていること自体に気づいていない管理者が多かった(Windows 2000ではデフォルトで有効)

パッチ適用による「副作用」を恐れ、検証環境もないまま放置していた

そもそもセキュリティ情報を定期的にチェックする運用体制が確立されていなかった

個人が運営するWebサーバーなど、管理者不在のIISサーバーが多数存在していた

「パッチは出ているが、当てる体制がない」という状況は、実は現在でも珍しくありません。Microsoft – Code Red ワームに対する警告 )。

クライアント側のセキュリティという盲点

Code Redがサーバーを標的にしたのに対し、Nimdaはクライアント(ユーザーのPC)にも容赦なく襲いかかりました。

当時の多くの組織が抱えていた「盲点」は、以下のようなものでした。

サーバーにはパッチを当てても、クライアントPCのセキュリティ更新は後回しにしていた

Outlook Expressの脆弱性(MS01-020)が放置されたままの端末が大量に存在した

社内ネットワークの共有フォルダにアクセス制限が設定されていなかった

「インターネットに直接つながるのはサーバーだけだから、クライアントは安全」という思い込みがあった

Nimdaの教訓は明快です。日経クロステック – 解説 最悪のワームNimdaの教訓 )。

うっ……クライアントのパッチ、オイラも後回しにしがちでしゅ……。

チップス。その「後で」が25年前に何十万台ものPCをダウンさせたんだ。

現代のセキュリティエンジニアが受け継ぐべき教訓

25年前の事件ではありますが、ここから得られる教訓は今のセキュリティ実務に直接つながるものばかりです。

脆弱性管理と迅速なパッチ適用の原則

Code Redが突きつけた最大の教訓は、「パッチは出ている。問題はそれを当てる仕組みがあるかどうか」という点です。

現代の脆弱性管理で押さえるべき原則は以下の通りです。

資産管理を徹底し、自社環境で稼働しているソフトウェアとバージョンを常に把握する

CVE情報やベンダーのセキュリティアドバイザリを定期的に監視する体制を作る

パッチ適用の優先度を評価するプロセス(CVSSスコアや実際の悪用状況の確認)を整備する

検証環境でのテストと本番適用のフローを事前に確立しておく

2001年当時は「パッチを当てると何が壊れるか分からない」という恐怖感が強く、それが適用の遅れにつながっていました。

多層防御の考え方を実務に活かす

Nimdaが5つの感染経路を同時に使ったことで、「単一の防御策に頼るのは危険」という事実が証明されました。

多層防御を実務に落とし込む際のポイントは以下の通りです。

防御レイヤー 具体的な対策例 ネットワーク境界 ファイアウォール、IDS/IPS、WAFの導入 サーバー パッチ管理、不要なサービスの無効化、最小権限の原則 エンドポイント EDR、OS・アプリケーションの自動更新、デバイス管理 メール 添付ファイルのサンドボックス検査、フィッシング対策フィルター ユーザー教育 不審な添付ファイルを開かない訓練、インシデント報告フローの周知

NimdaがWebの閲覧、メール、ネットワーク共有と様々な経路から侵入したように、現代の攻撃もひとつの経路だけを狙うとは限りません。

多層防御って、要するに「保険を何重にもかけておく」みたいなことでしゅか?

ふふふ、近いが少し違うな。

まとめ

2001年のCode RedとNimdaは、インターネットの脆弱さとセキュリティ対策の甘さを世界に突きつけた歴史的なインシデントです。

ここから得られる教訓はシンプルですが、今でも通用するものです。

セキュリティの世界では、過去の事件を知ることが最大の防御になります。

過去に学べない者は、同じ過ちを繰り返す。

はいっす!パッチの「後で」ボタン、もう絶対押さないでしゅ!